La primera vez que ves una operación abierta con pérdidas que no reconoces, el pulso sube y surgen preguntas concretas: ¿fue un error del bróker, un fallo de seguridad, o una señal de vulnerabilidad en mi estrategia? En el mercado de divisas esa sensación no es anecdótica; detrás de muchas cuentas drenadas hay fallos evitables en seguridad, gestión de riesgo y control operacional.

Las plataformas, las contrapartes y las redes públicas introducen vectores de riesgo que a menudo los traders novatos en Colombia subestiman. Identificar cómo se filtra información, cómo se manipulan precios y dónde surgen las brechas operativas cambia la diferencia entre una pérdida puntual y un golpe que detiene tu actividad.

Este texto parte de problemas reales que enfrentan traders: ejecución irregular, acceso comprometido a cuentas y desconocimiento sobre protección regulatoria. Cada sección posterior se apoya en esas fallas concretas para mostrar medidas prácticas y precisas que reducen exposición y preservan capital.

Resumen ejecutivo

Para operar forex en Colombia con seguridad y eficacia conviene centrar las decisiones en control de contraparte, gestión de acceso y procesos verificables de retiro. Mantener una postura defensiva no complica la operativa; al contrario, reduce riesgos operacionales y acelera la resolución de incidentes cuando ocurren. Priorizar brokers regulados, fortalecer la autenticación, diseñar backups y auditar los flujos de retiro son acciones que protegen capital y reputación.

- Brokers regulados: Priorizar entidades supervisadas por autoridades reconocidas para evitar riesgos de contraparte.

- Autenticación multifactor: Activar MFA en todas las cuentas de trading, correo y servicios financieros.

- Controles de acceso: Segregar roles y limitar permisos; emplear contraseñas gestionadas.

- Backups seguros: Hacer copias cifradas de configuraciones de plataforma y claves privadas.

- Verificación de retiros: Comprobar procesos de retiro, tiempos y límites antes de depositar fondos.

- KYC comprobable: Revisar documentación requerida y testear el proceso de verificación de identidad.

Brokers regulados: Escoger brokers con licencia visible y canales de atención en Colombia reduce la probabilidad de prácticas opacas.

Autenticación multifactor: Implementar MFA con aplicaciones (TOTP) o llaves FIDO2 para todas las credenciales sensibles.

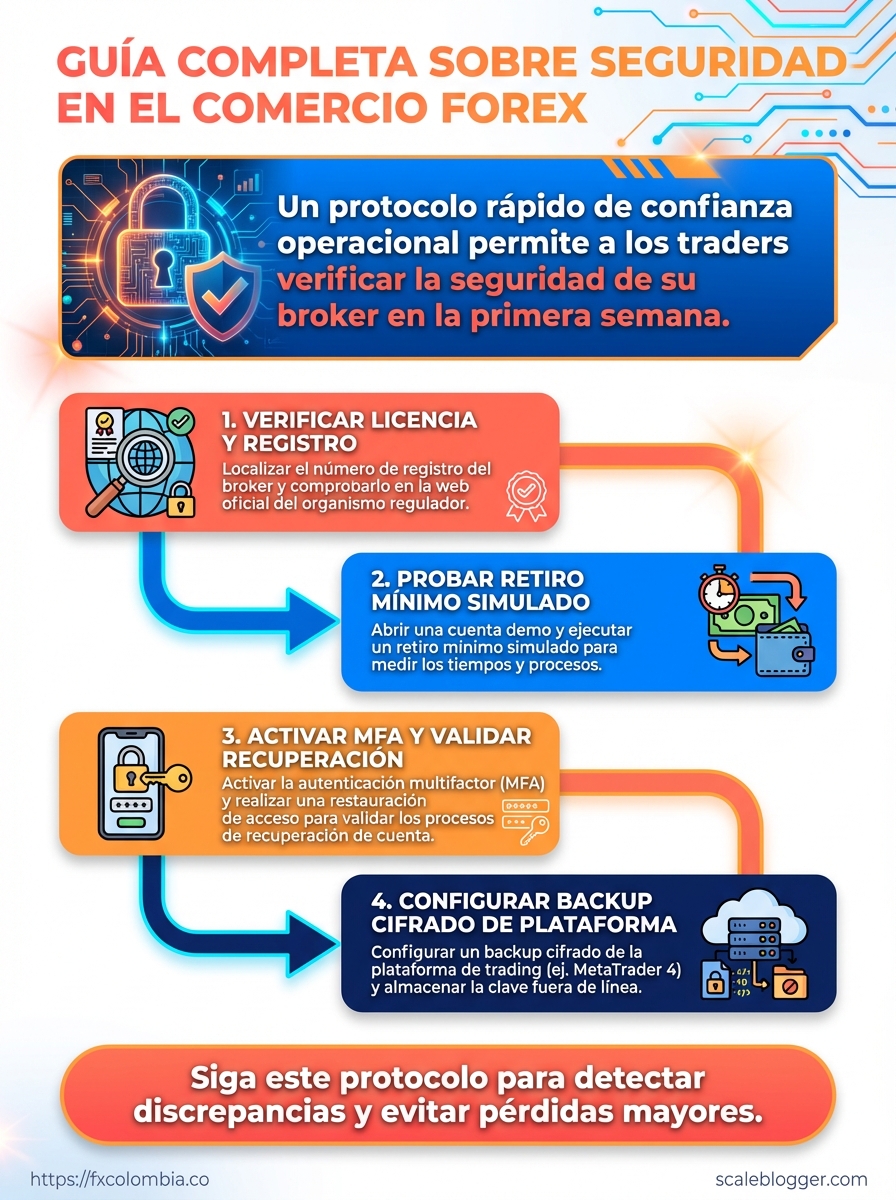

Prueba rápida de confianza operacional:

- Verificar licencia y registrar número de supervisión en la web del regulador.

- Abrir una cuenta demo y ejecutar un retiro mínimo simulado para medir tiempos.

- Activar MFA y realizar una restauración de acceso para validar procesos de recuperación.

- Configurar backup cifrado de

MetaTrader 4o la plataforma que use y almacenar la clave fuera de línea.

Ejemplos prácticos muestran que clientes que siguen este protocolo detectan discrepancias en onboarding o límites de retiro en la primera semana, evitando pérdidas mayores. Para usuarios locales, guías sobre instalación y configuración de MetaTrader 4 y revisiones de brokers ayudan a aplicar estas prácticas sin fricción; servicios educativos que enseñan estas verificaciones aceleran la puesta en marcha.

Entender y aplicar estos controles convierte la seguridad en un habilitador, no en un freno, permitiendo operar con confianza y foco en la estrategia.

Cómo elegir un broker seguro

Elegir un broker seguro comienza por confirmar que existe registro regulatorio legítimo y comprobable, seguido de verificar la segregación de fondos y las políticas de retiro. La prioridad es reducir el riesgo operativo y legal: un broker regulado y sujeto a auditorías independientes ofrece controles que protegen al trader frente a mal manejo de fondos o prácticas abusivas. Revisar documentos legales, términos de servicio y experiencias de usuarios permite formar un juicio rápido y práctico sobre la seguridad real de una plataforma.

Criterios de verificación esenciales

- Verificar el regulador: localizar el número de registro y comprobarlo en la web oficial del organismo regulador.

- Segregación de fondos: confirmar que los fondos de clientes se mantienen en cuentas separadas de las de la empresa.

- Auditorías independientes: buscar reportes de auditoría o certificaciones externas que verifiquen balances y procedimientos.

- Políticas de retiro y reclamación: evaluar tiempos, límites y pruebas requeridas para retirar fondos; leer condiciones de chargebacks o disputas.

- Protección contra saldo negativo: comprobar si el broker ofrece

negative balance protectiono cláusulas similares. - Reputación operativa: revisar historial de ejecución, slippage y resolución de quejas en foros y entidades de atención al cliente.

Definiciones clave

Regulador: Organismo público que supervisa la actividad financiera y emite registros y sanciones.

Segregación de fondos: Práctica que obliga a mantener el dinero de clientes en cuentas distintas de las operativas del broker.

Auditoría independiente: Revisión externa de estados financieros y controles por una firma certificada.

Pasos prácticos para verificar un broker

- Buscar el número de licencia y comprobarlo en la web del regulador correspondiente.

- Revisar el acuerdo de cliente para identificar cláusulas sobre segregación de fondos y protección contra saldo negativo.

- Contactar soporte y solicitar documentación de auditoría o extractos que prueben custodia de fondos.

- Intentar un retiro pequeño para comprobar plazos y procesos reales.

Comparar atributos clave de seguridad entre brokers (regulación, segregación de fondos, auditoría, protección contra saldo negativo)

| Broker | Regulador/País | Segregación de fondos | Auditoría independiente | Protección contra saldo negativo |

|---|---|---|---|---|

| Broker A (ejemplo) | FCA / Reino Unido | ✓ Cuentas segregadas bancarias | ✓ Reporte anual interno | ✓ Protección explícita |

| Broker B (ejemplo) | CySEC / Chipre | ✓ Fondos segregados en bancos internacionales | ✗ Auditoría puntual | ✗ No garantiza protección |

| Broker C (ejemplo) | ASIC / Australia | ✓ Segregación y custodios externos | ✓ Auditoría por firma local | ✓ Política incluida |

| Broker local (ejemplo) | Superintendencia Financiera (ej.) | ✗ Depende del contrato | ✗ Limitado por tamaño | ✗ Variable según empresa |

| Broker internacional (ejemplo) | Multiple (FCA, ASIC) | ✓ Múltiples custodios bancarios | ✓ Auditorías anuales públicas | ✓ Estándar ofrecido |

Key insight: Comparar regulación y prácticas de custodia revela diferencias claras: los brokers regulados por autoridades fuertes (FCA, ASIC) tienden a ofrecer segregación y auditorías formales; los brokers locales pueden variar según tamaño y recursos. Priorizar transparencia documental facilita la decisión.

Entender estos pasos y criterios acelera la selección de un broker sin sacrificar seguridad operativa. Elegir con base en evidencia documental y pruebas prácticas reduce sorpresas y facilita operar con confianza.

Prácticas de seguridad digital para cuentas y dispositivos

La seguridad de cuentas y la higiene de dispositivos determinan en gran medida si una cuenta de trading sobrevive a un intento de fraude. Configurar credenciales fuertes, limitar accesos y proteger el entorno operativo son acciones concretas que reducen riesgos técnicos y regulatorios; esto implica usar gestores de contraseñas, activar 2FA por aplicaciones y mantener dispositivos y conexiones bajo control estricto.

Configuración segura de cuentas y credenciales

- Gestor de contraseñas: Usar un gestor como alternativa a memorizar claves; permite contraseñas únicas y complejas por cuenta.

- Contraseñas únicas: No repetir contraseñas entre broker, email y servicios financieros; cada cuenta debe tener una clave distinta.

- Autenticación de dos factores: Preferir aplicaciones (

Authy,Google Authenticator,Microsoft Authenticator) en lugar de SMS para2FA. - Revisión de accesos API: Auditar periódicamente claves API y revocar tokens innecesarios o antiguos; mantener permisos mínimos (principio de menor privilegio).

- Recuperación segura: Registrar mecanismos de recuperación (email alternativo, clave maestra del gestor) y guardarlos en un lugar offline seguro.

- Crear una contraseña maestra robusta en el gestor.

- Generar contraseñas únicas para broker, correo y plataforma de pago.

- Activar

2FApor app en cada servicio y anotar códigos de recuperación en papel seguro. - Revisar panel de seguridad del broker y revocar APIs no utilizadas.

Seguridad de dispositivos y redes

- Evitar Wi‑Fi públicas: No operar sin una VPN segura; las redes públicas exponen credenciales y sesiones.

- VPS para trading: Montar un VPS dedicado para operaciones automatizadas reduce la huella de exposición del equipo personal; elegir proveedores con soporte para

Ubuntu 22.04, firewall y snapshots. - Actualizaciones: Mantener sistema operativo, MetaTrader y plugins siempre actualizados.

- Antivirus y cifrado: Usar antivirus reputado y cifrado de disco completo (

BitLocker,FileVault) en dispositivos que contienen claves o datos sensibles.

> Industry analysis shows que la mayoría de las intrusiones en cuentas de trading comienzan por credenciales expuestas o equipos desactualizados.

Comparar opciones de protección en dispositivos (antivirus, VPN, cifrado, VPS)

| Medida de seguridad | Beneficio | Costo aproximado | Recomendado para |

|---|---|---|---|

| Antivirus | Protección en tiempo real contra malware y phishing | $20–$60/año (versión premium) | Usuarios en Windows y traders con cargas de archivos |

| VPN | Cifra tráfico y evita sniffing en redes públicas | $3–$12/mes (plan anual) | Operadores que usan Wi‑Fi público o viajan |

| Cifrado de disco | Protege datos en caso de robo físico | Gratis (BitLocker/FileVault) | Todos los dispositivos con datos financieros |

| VPS para trading | Entorno dedicado, baja latencia, snapshots | $5–$40/mes según recursos | Traders con EA/operaciones automáticas |

| Gestor de contraseñas | Contraseñas únicas, autocompletado seguro | Gratis/ $2–$5/mes (premium) | Todos los traders y equipos financieros |

Key insight: elegir combinaciones —gestor + 2FA por app + VPS cuando se automatiza— ofrece una barrera práctica y escalable para proteger operaciones de forex.

Implementar estas prácticas no es costoso ni complejo, pero requiere disciplina operativa. Con las credenciales bajo control y los dispositivos aislados, el riesgo de incidentes baja significativamente y permite concentrarse en la estrategia de trading con mayor confianza.

Protección contra fraudes y estafas comunes

La protección efectiva contra fraudes comienza por reconocer patrones repetidos: promesas de ganancias garantizadas, presión para depositar rápido y solicitudes de datos sensibles son señales que raramente fallan. Identificar estas banderas permite cortar contacto antes de perder dinero o información, y fortalece la disciplina operativa de cualquier trader en Colombia.

Señales de alerta más frecuentes

- Ganancias garantizadas: ofertas que prometen retornos fijos o “seguros”. Evitar porque el mercado no garantiza rendimientos.

- Presión temporal: llamadas o mensajes que insisten en depositar “hoy o se pierde la oferta”. Táctica típica de manipuladores.

- Solicitudes de credenciales: pedir contraseñas, claves API o códigos de

2FApor canales no oficiales. - Brokers sin regulación: plataformas que evitan mostrar registro o licencia clara.

- Señales pagas con historial opaco: proveedor que no comparte verificación verificable o pruebas de operación reproducibles.

Estafas comunes y cómo reconocerlas

Phishing: Correos o mensajes que imitan a brokers y piden login o códigos. Brokers no regulados: Ofrecen condiciones atractivas pero no aparecen en registros oficiales. Señales pagas fraudulentas: Prometen sistemas automáticos con “100% de aciertos”; suelen usar resultados cherry-picked. Esquemas Ponzi: Rendimientos financiados por nuevos depósitos, no por trading real. Manipulación de spreads: Ejecuciones con deslizamientos intencionales en momentos de alta volatilidad.

Pasos concretos para protegerse

- Verificar registro y licencia del broker en organismos regulatorios nacionales o internacionales.

- Activar

2FAen todas las plataformas y nunca compartir códigos ni claves. - Usar cuentas demo primero y comprobar consistencia de ejecuciones en real durante semanas.

- Auditar señales pagas pidiendo historial verificable (trades exportables y comprobables).

- Mantener software actualizado y usar gestores de contraseñas robustos.

Tabla: Relacionar tipo de estafa con señales de alerta, impacto potencial y acción recomendada

Relacionar tipo de estafa con señales de alerta, impacto potencial y acción recomendada

| Tipo de estafa | Señales de alerta | Impacto potencial | Acción recomendada |

|---|---|---|---|

| Brokers no regulados | Falta de licencia, domicilios dudosos | Pérdida total de fondos | Comprobar registro en organismo regulador |

| Phishing / suplantación | Enlaces falsos, solicitudes de login |

Robo de cuentas y fondos | Validar remitente y no entrar credenciales |

| Señales pagas fraudulentas | Rendimientos “perfectos”, falta de verificación | Pérdidas por señales malas | Pedir historial exportable y pruebas |

| Esquemas Ponzi | Promesas de retiros rápidos, remuneración por traer clientes | Colapso y pérdida masiva | No participar; reportar a autoridades |

| Manipulación de spreads | Deslizamiento extremo en ejecuciones | Costes ocultos, pérdidas recurrentes | Probar ejecución en cuentas reales y analizar slippage |

Market leaders en seguridad recomiendan revisar registros regulatorios y operar con prudencia. Comprender estas señales reduce la probabilidad de pérdidas evitables y mejora la resiliencia operativa del trader.

📝 Test Your Knowledge

Take this quick quiz to reinforce what you’ve learned.

Gestión de riesgos operativa y financiera

La gestión de riesgos operativa y financiera debe establecer límites claros, procesos repetibles y disciplina para que el rendimiento sea sostenible. Implementar políticas concretas —por ejemplo 1-2% de exposición por operación, límites de pérdida diarios/semanales y un sistema de registro— reduce el riesgo de errores humanos y protege el capital frente a eventos inesperados. Estas políticas se traducen en reglas simples que todo trader puede aplicar en MetaTrader 4 u otras plataformas.

Políticas esenciales para traders

- Límite por operación: Mantener la exposición en

1-2%del capital total por operación para controlar pérdidas individuales. - Límite de pérdida diario: Establecer un tope de pérdida diaria (ej.:

3-5%) que, si se alcanza, cierre operaciones y suspenda entradas nuevas. - Límite de pérdida semanal: Definir un umbral semanal (ej.:

5-10%) para evitar arrastrar rachas negativas. - Tamaño de posición estandarizado: Usar reglas de sizing consistentes (p. ej.,

valor por pip,levadura máxima) para evitar sobregirar la cuenta. - Revisión obligatoria de operaciones: Registrar cada trade con razones de entrada/salida y rendimiento para detectar patrones de sesgo.

Definiciones clave

Exposición por operación: Porcentaje del capital arriesgado en una sola operación.

Drawdown: Caída desde el pico hasta el mínimo de capital; importante para medir tolerancia psicológica y capital necesario.

Sesgo de confirmación: Tendencia a buscar información que valide decisiones previas; detectarlo requiere revisión objetiva del diario de trading.

- Establecer reglas escritas de riesgo y publicarlas en la política interna del trader.

- Configurar alertas en la plataforma (

stop loss,alerts) para hacer cumplir límites diarios y semanales. - Mantener un diario de trading con meta-categorías (estrategia, tamaño, resultado, error, lección) y revisar semanalmente.

- Revisar métricas mensuales: tasa de aciertos, ratio riesgo/beneficio y drawdown máximo.

Implementar estas prácticas reduce el componente emocional y facilita decisiones racionales. Integrar formación en seguridad y guías de uso de MetaTrader 4 ayuda a asegurar que las reglas se apliquen correctamente en la operativa diaria. Entender y aplicar estas políticas permite operar con más confianza y proteger el capital sin frenar la toma de decisiones informada.

Respuestas ante incidentes y recuperación

Ante un incidente de seguridad o fraude en trading, la velocidad y la disciplina determinan si el daño es manejable. Actuar con un protocolo claro en las primeras horas reduce pérdidas, preserva evidencia y facilita reclamaciones ante el bróker y autoridades. Aplique un proceso que priorice cortar accesos comprometidos, documentar todo y notificar a las partes con responsabilidad definida; esas tres acciones deben repetirse y verificarse en cada etapa de la recuperación.

Checklist de respuesta inmediata (acciones críticas)

- Cambiar accesos: Revocar y rotar contraseñas, activar

2FAy cerrar sesiones en plataformas comprometidas. - Notificar al bróker: Informar al soporte y al departamento de seguridad del bróker con detalles precisos.

- Documentar evidencia: Guardar correos, capturas de pantalla y registros de acceso con timestamps.

- Reportar a regulador: Enviar notificación formal a la entidad reguladora aplicable.

- Reportar a la policía: Presentar denuncia si hay pérdida económica o suplantación de identidad.

- Aislar sistemas: Desconectar dispositivos infectados y revisar software por indicadores de compromiso.

- Comunicación interna: Informar a cualquier contraparte afectada y asignar un responsable de seguimiento.

Proceso paso a paso para las primeras 72 horas

- Cambiar todas las contraseñas relevantes y forzar

2FAen cuentas de trading y correo. - Capturar evidencia: tomar screenshots con fechas visibles, exportar registros de actividad y respaldar correos.

- Contactar al bróker y solicitar bloqueo temporal de órdenes y cuentas afectadas.

- Preparar y enviar reporte al regulador financiero local y, si procede, presentar denuncia policial.

- Revisar dispositivos con herramientas antivirus y, de ser necesario, reinstalar sistemas desde imágenes limpias.

Responsable: Asignar una persona de contacto clara para cada acción y mantener un registro de quién hizo qué y cuándo.

Mostrar acciones por orden cronológico en las primeras 72 horas tras un incidente

| Tiempo desde el incidente | Acción | Responsable | Resultado esperado |

|---|---|---|---|

| 0–1 hora | Cambiar accesos y activar 2FA |

Usuario / Soporte técnico | Accesos comprometidos bloqueados |

| 1–24 horas | Notificar al bróker y solicitar bloqueo de operaciones | Usuario / Soporte del bróker | Prevención de nuevas pérdidas |

| 24–72 horas | Documentar evidencia (screenshots, logs) | Usuario / Equipo de seguridad | Pruebas preservadas para reclamaciones |

| Primera semana | Reportar a regulador y, si aplica, a la policía | Usuario / Legal | Inicio de procesos formales |

| Seguimiento a 1 mes | Revisar controles, auditoría y lecciones aprendidas | Equipo de seguridad | Mejora de controles y cierre de incidentes |

Key insight: La cronología prioriza bloqueo de accesos inmediato, preservación de evidencia y comunicación formal con bróker y autoridades. Mantener responsables claros acelera la recuperación y mejora la posibilidad de recuperar fondos o remediar daños.

Entender y practicar este protocolo convierte una reacción caótica en una recuperación ordenada; practicar simulacros y mantener plantillas de comunicación reduce errores bajo presión. Cuando se aplican consistentemente, estos pasos minimizan el impacto financiero y reputacional.

📥 Download: Checklist de Seguridad en el Comercio Forex (PDF)

Herramientas y recursos recomendados

Para operar con seguridad y eficiencia en Forex es imprescindible disponer de un conjunto coherente de herramientas: protección de credenciales, conexión segura, infraestructura para ejecutar estrategias y recursos para verificar la confianza de un bróker. Aquí se propone una lista priorizada, criterios para elegir y ejemplos concretos que funcionan bien en Colombia y mercados globales.

Criterios para seleccionar herramientas

- Seguridad por diseño: cifrado sólido, auditorías públicas y autenticación multifactor.

- Reputación y transparencia: historial de uptime, reseñas técnicas y políticas claras.

- Costo total: precio inicial, tarifas recurrentes y coste de fallo (pérdida de acceso, latencia).

- Compatibilidad: integración con

MetaTrader 4/5, APIs y sistemas VPS. - Soporte y localización: atención en horario regional y recursos en español.

- Registra y valida cada servicio antes de depositar fondos.

- Prioriza gestores de contraseñas y VPN antes de abrir posiciones en real.

- Usa un VPS sólo si tu estrategia requiere ejecución continua o baja latencia.

> Industry analysis shows que muchas brechas provienen de credenciales débiles; proteger contraseñas reduce riesgo operativo.

Compilar herramientas y recursos con descripción breve, uso recomendado y enlace de referencia

| Herramienta/Recurso | Categoría | Uso recomendado | Comentario breve |

|---|---|---|---|

| 1Password | Gestor de contraseñas | Almacenamiento corporativo y personal | Planes desde ~$2.99/mes, autenticación multifactor |

| Bitwarden | Gestor de contraseñas | Opción de código abierto y económica | Versión gratuita; plan premium ≈ $10/año |

| NordVPN | VPN recomendada | Conexión segura para trading y banca | Precios desde ~$3/mes; kill switch y doble VPN |

| Mullvad | VPN recomendada | Privacidad focalizada, pago anónimo | Precio fijo €5/mes; sin cuenta personal |

| Amazon Lightsail | Proveedor VPS | VPS para ejecutar MT4/MT5 |

Planes desde $3.50/mes; integración AWS |

| Vultr | Proveedor VPS | Baja latencia, despliegue rápido | Planes desde $5/mes; múltiples zonas |

| Contabo | Proveedor VPS | VPS económico con alta RAM | Planes desde $3.99/mes; buen rendimiento coste |

| MetaTrader 4 (MT4) | Plataforma de trading | Ejecución y backtesting | Estándar de la industria; compatible con muchos brokers |

| Comparadores de brokers | Plataforma verificación | Chequear spreads, comisiones y reviews | Útil para filtrar brókers regulados |

| Superintendencia Financiera de Colombia | Regulador financiero | Verificar registro de entidades | Fuente oficial para validación local |

| Foros y comunidades especializados | Recurso educativo | Aprender tácticas y alertas de riesgo | Usar con criterio; confirmar información técnica |

| Guías de seguridad operacional | Recurso educativo | Políticas internas y checklists | Documentos para implementar buenas prácticas |

Key insight: La combinación de un buen gestor de contraseñas, una VPN confiable y un VPS adecuado cubre la mayor parte de riesgos técnicos; la verificación del bróker con reguladores locales evita fraudes regulatorios.

Entender y aplicar estos recursos reduce la superficie de riesgo y permite mantener operaciones más estables y seguras. Cuando se prioriza seguridad y compatibilidad, el resto de decisiones técnicas y estratégicas se vuelven mucho más robustas.

Quick Reference / Hoja de trucos

Una guía rápida con acciones inmediatas y plantillas que pueden reducir riesgos en minutos y estandarizar respuestas ante incidentes. Aquí hay rutinas de 5 / 15 / 60 minutos para mejorar la seguridad ahora mismo, una checklist previa a depósitos y al uso de APIs, y una plantilla lista para reportar incidentes.

Acciones rápidas: 5 / 15 / 60 minutos

- 5 minutos — Verificación rápida: Revisa que

2FAesté activado en la plataforma y correo asociado. - 15 minutos — Ajustes críticos: Cambia contraseñas débiles, actualiza la aplicación de trading (

MT4/MT5) y confirma que la sesión no esté abierta en dispositivos públicos. - 60 minutos — Auditoría corta: Revisa historial de órdenes y retiros en las últimas 24-48 horas; activa alertas por email/SMS para movimientos de cuenta.

Checklist pre-depósito

- Verificación del bróker: Confirma licencia y reseñas recientes.

- Método de depósito: Prefiere transferencias bancarias o pasarelas con historial de disputas resueltas.

- Límites probados: Haz un depósito pequeño de prueba antes de transferir montos mayores.

- Documentación: Ten a mano

KYCy comprobantes de pago.

Checklist pre-uso de APIs

- Credenciales: Genera claves con permisos mínimos; nunca uses la misma clave para producción y pruebas.

- IP Whitelisting: Restringe acceso por IP cuando sea posible.

- Rotación: Programa rotación de claves cada 30–90 días.

- Logs: Habilita logs detallados y exportables para auditoría.

Plantilla de reporte de incidente

- Fecha y hora del incidente:

- Usuario / Cuenta afectada:

- Resumen breve del evento (una frase):

- Descripción detallada (qué ocurrió, acciones previas):

- Evidencias adjuntas (logs, capturas, transacciones):

- Impacto estimado (fondos, datos, operativa):

- Acciones inmediatas tomadas:

- Próximos pasos / Responsable asignado:

- Tiempo estimado de resolución:

> Market leaders reconocen que la preparación reduce tiempos de contención y pérdida financiera.

Para equipos que necesiten integración práctica, la capacitación en instalación de MT4 y guías de seguridad de FXColombia encajan bien con estos pasos; los procesos aquí son compatibles con esa formación. Implementar estas rutinas reduce fricción operativa y facilita respuestas rápidas ante cualquier anomalía.

Conclusion

Tras recorrer desde la selección de un bróker hasta la respuesta ante incidentes, queda claro que la seguridad en forex combina decisiones de proveedor, hábitos digitales y preparación para lo inesperado. Recuerde que verificar la regulación y revisar los historiales de ejecución evita sorpresas; que implementar autenticación fuerte y copias de seguridad reduce la superficie de ataque; y que simular un plan de respuesta acorta el tiempo de recuperación cuando aparece una operación desconocida. Ejemplos concretos mostraron cómo traders que exigieron informes de auditoría y conservaron registros de actividad detectaron patrones de acceso sospechoso y reclamaron con éxito, mientras que quienes ignoraron alertas perdieron capital por estafas de ingeniería social.

Para avanzar ahora, revisa tu bróker según los criterios del artículo, actualiza credenciales y establece alertas inmediatas en tu cuenta; si dudas sobre cumplimiento o procedimientos técnicos, consulta la Guía de seguridad en trading para pasos prácticos y plantillas. ¿Qué pasa si identificas una orden no autorizada? Bloquea el acceso, documenta y notifica al bróker; ¿y si sospechas fraude? Conserva evidencias y eleva la reclamación con soporte regulatorio. Adoptar estas medidas hoy transforma una vulnerabilidad en control operativo y protege tanto capital como tranquilidad.