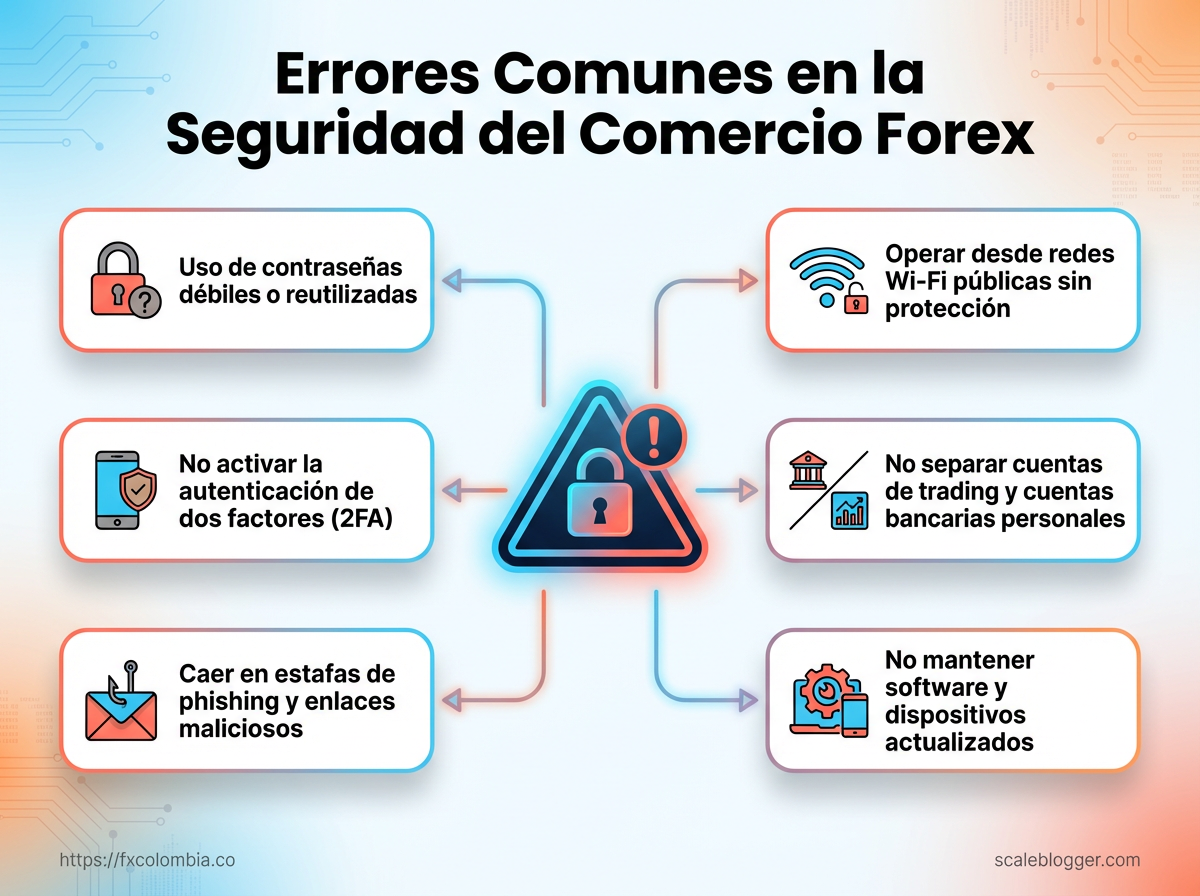

Perder dinero por un clic mal dado o por confiar en atajos parece injusto, pero ocurre con demasiada frecuencia entre traders. Muchos desconocen los errores comunes que empiezan en la configuración de cuentas y terminan exponiendo fondos y datos personales.

La seguridad forex no es solo elegir un buen broker; implica hábitos diarios, controles técnicos y comprensión de riesgos. Si buscas operar con más confianza y convertir la administración del riesgo en rutina, entender estos fallos prácticos es el primer paso hacia un comercio seguro.

1. Uso de contraseñas débiles o reutilizadas

Una contraseña débil o reutilizada es la puerta rápida para perder una cuenta de trading, fondos o información personal. Muchos traders adoptan combinaciones fáciles de recordar y las usan en broker, correo y plataformas sociales; cuando una de esas cuentas sufre una filtración, el resto cae en cadena. Evitar eso no es complicado: requiere entender qué hace a una contraseña realmente robusta y cómo gestionarla sin volverse loco.

Contraseña robusta: Una contraseña larga (mínimo 12 caracteres), única por servicio, que combine mayúsculas, minúsculas, números y símbolos, y que no incluya datos personales previsibles.

Reutilización de credenciales: Uso de la misma contraseña o variaciones mínimas en varias cuentas sensibles (ej. correo, acceso al broker, MetaTrader).

Qué ocurre si reutilizas: Mayor riesgo de credential stuffing — ataques automatizados que prueban credenciales filtradas en múltiples servicios. Exposición simultánea de fondos e identidad si el correo es comprometido. * Dificultad para auditar y rotar accesos después de una brecha.

Herramientas recomendadas Gestores de contraseñas: almacenan y generan contraseñas únicas y complejas. Buscar opciones que ofrezcan autocompletado seguro, cifrado local y autenticación multifactor. Autenticación multifactor (MFA): usar apps como Google Authenticator o autenticadores físicos en cuentas de brokers y correo. * Verificación periódica: revisar accesos y sesiones activas en plataformas críticas cada 3 meses.

Ejemplo de política de contraseñas para traders

- Crear contraseñas de al menos 12 caracteres con mezcla de

mayúsculas,minúsculas,númerosysímbolos. - Usar un gestor de contraseñas para generar y almacenar credenciales únicas por servicio.

- Activar MFA en correo electrónico, plataforma de trading y panel del broker.

- Cambiar la contraseña del correo y del broker inmediatamente tras cualquier notificación de brecha.

- Revisar permisos de aplicaciones conectadas y revocar accesos no usados cada 90 días.

Un pequeño hábito —usar un gestor y activar MFA— reduce el riesgo de robo de cuentas de forma dramática. Para quien está abriendo cuentas en brokers, aplicar estas prácticas desde el primer registro evita dolores de cabeza posteriores; por ejemplo, Abrir cuenta en FXTM y aplicar buenas prácticas de seguridad es una oportunidad para configurar seguridad fuerte desde el inicio. Mantener contraseñas únicas y seguras protege tanto el capital como la reputación como trader.

2. No activar la autenticación de dos factores (2FA)

No activar la autenticación de dos factores deja una puerta abierta que una contraseña sola no puede cerrar. La diferencia es sencilla: una contraseña comprueba algo que sabes, mientras que 2FA añade algo que tienes (un código temporal) o algo que eres (biometría). Para cuentas de trading y gestores de fondos, esa segunda capa reduce drásticamente el riesgo de accesos no autorizados.

Ventajas de 2FA frente a solo contraseña

- Reducción del riesgo de phishing: incluso con una contraseña robada, el atacante necesita el segundo factor.

- Protección contra bases de datos filtradas: las contraseñas reutilizadas pierden valor cuando existe 2FA.

- Control de sesiones: muchos servicios muestran dispositivos activos cuando se usa 2FA, facilitando detectar accesos extraños.

Pasos prácticos para configurar 2FA

- Acceder a la sección de seguridad de la cuenta del broker o plataforma.

- Elegir

Aplicación de autenticaciónen lugar deSMScuando esté disponible. - Escanear el código QR con una app como

Google Authenticator,AuthyoMicrosoft Authenticator. - Introducir el código temporal que muestra la app para verificar la configuración.

- Guardar los códigos de recuperación en un lugar seguro y fuera de la nube pública.

- Probar inicio de sesión en una sesión nueva para confirmar que todo funciona.

- Usar los códigos de recuperación si la app se pierde.

- Si no hay códigos, contactar al soporte del broker con identificación y solicitar verificación manual.

- Preparar pruebas: fotos de identificación, comprobantes de domicilio, y capturas de actividad en cuenta.

Por qué preferir apps de autenticación sobre SMS

SMS es mejor que nada, pero es vulnerable a SIM swapping y a ataques de red. Las apps de autenticación generan códigos localmente y no dependen del operador móvil. Authy añade sincronización en múltiples dispositivos; Google Authenticator es simple y robusto.

Cómo guardar los códigos de recuperación

Códigos de recuperación: Guardar una copia impresa en un lugar seguro o en un gestor de contraseñas de confianza. Gestor de contraseñas: Usar uno que soporte notas seguras y sincronización cifrada. Evitar: enviar los códigos por correo o guardarlos en notas sin cifrar.

Procedimiento de recuperación de acceso

Activar 2FA es una medida pequeña con impacto directo en la seguridad de tus operaciones. Tomar ese paso ahora evita dolores de cabeza y pérdidas potenciales más adelante.

3. Caer en estafas de phishing y enlaces maliciosos

Phishing sigue siendo la vía más rentable para los atacantes que quieren acceso a cuentas de trading o credenciales bancarias. Un correo o mensaje bien redactado puede parecer legítimo, pero hay señales claras que permiten distinguir lo falso de lo real si se sabe qué buscar.

Señales comunes de correos y mensajes fraudulentos

Remitente sospechoso: dirección que no coincide con el dominio oficial del broker. Urgencia forzada: mensajes que exigen acción inmediata para “evitar pérdida” o “desbloquear cuenta”. Enlaces acortados o URLs que imitan dominios: la barra de direcciones muestra diferencias sutiles (letras cambiadas, subdominios extra). Solicitudes de credenciales o códigos: nadie legítimo pedirá tu contraseña ni códigos 2FA por correo. Adjuntos inesperados o archivos ejecutables: .exe, .scr o macros en .docm son señales de alarma. Errores de idioma o formatos raros: traducciones pobres o formatos inconsistentes pueden delatar plantillas automáticas.

Detectar es el primer paso; responder rápido reduce el daño. Aquí hay una secuencia práctica para cuando haya sospecha de phishing.

- No hacer clic en enlaces ni abrir adjuntos.

- Capturar pantallazos del mensaje y guardar encabezados del correo (mostrar

Full Headersen tu cliente). - Cambiar la contraseña en la plataforma afectada y revocar sesiones activas desde la configuración de cuenta.

- Activar o reconfigurar

2FAcon una app de autenticación, no con SMS si es posible. - Escanear el dispositivo con un antivirus actualizado y revisar accesos inusuales (emails de recuperación, dispositivos conectados).

Cómo reportar intentos de phishing a tu broker

Contacto directo: usar el canal oficial de soporte que figura en la web del broker, no responder al correo sospechoso. Envío de evidencia: adjuntar capturas y encabezados del correo. Solicitar bloqueo: pedir que marquen la IP o remitente y que verifiquen intentos de acceso a tu cuenta.

Recursos para formación continua

Guías de seguridad del broker, cursos básicos de ciberseguridad, y prácticas de simulación. Probar una cuenta demo ayuda a familiarizarse con comunicaciones legítimas; por ejemplo, Probar XM con una cuenta demo y verificar configuraciones de seguridad es útil para validar procedimientos sin riesgo real.

Prevenir phishing no es solo técnica: es hábito. Con pasos simples y hábitos constantes se reduce muchísimo la probabilidad de una pérdida por fraude.

4. Operar desde redes Wi‑Fi públicas sin protección

Abrir la plataforma de trading en una cafetería, aeropuerto o biblioteca sin pensar puede exponer credenciales, órdenes y datos personales a atacantes que comparten la misma red. Las redes públicas suelen ser no cifradas o mal configuradas, lo que permite a un tercero interceptar tráfico, crear puntos de acceso falsos (evil twin) o secuestrar sesiones. Aquí van medidas concretas y aplicables para proteger la conexión.

Riesgo principal: Intercepción de credenciales y secuestro de sesión.

- Usar siempre una VPN confiable: Una VPN cifra todo el tráfico y evita que alguien en la misma Wi‑Fi lea las solicitudes.

- Ventaja: oculta actividad y dirección IP; complica ataques de sniffing.

- Recomendación: elegir proveedores con registros mínimos y servidores en ubicaciones cercanas para latencia reducida.

- Verificar

https://y certificados: Antes de iniciar sesión en tu broker o plataforma, comprobar que la URL empieza porhttps://y que el navegador muestra el candado. - Ventaja: TLS protege los datos entre tu dispositivo y el servidor.

- Precaución: un candado no garantiza ausencia de fraude; revisar el certificado cuando algo parezca extraño.

- Autenticación de dos factores (2FA): Activar 2FA en la cuenta de trading y en el correo asociado.

- Ventaja: incluso si las credenciales son robadas, el atacante necesitará el segundo factor.

- Evitar redes abiertas para operaciones críticas: Si necesitas operar desde fuera, preferir datos móviles o tethering desde tu teléfono antes que una Wi‑Fi pública sin protección.

- Ventaja: las redes móviles son más difíciles de interceptar en comparación con puntos de acceso públicos.

- Mantener el dispositivo actualizado y usar cortafuegos: Actualizaciones y un firewall reducen la superficie de ataque de exploits y servicios abiertos.

- Ventaja: protege contra malware que capture teclas o sesiones.

- Desconfiar de hotspots con nombres parecidos: No conectarse a redes con nombres sospechosos; confirmar el nombre exacto con el establecimiento.

- Ventaja: evita conexiones a puntos de acceso falsos creados para capturar tráfico.

- Conectar la VPN antes de abrir cualquier aplicación de trading.

- Verificar el candado TLS y la URL de la plataforma.

- Iniciar sesión usando 2FA y, si es posible, autorización biométrica.

- Evitar dejar sesiones abiertas; cerrar sesión y desconectar la VPN al terminar.

Implementar estas prácticas reduce exponencialmente el riesgo de pérdida de acceso o fondos. Operar desde una red pública no tiene por qué ser un salto al vacío si se combinan VPN, TLS y hábitos seguros; con eso se mantiene la operativa efectiva y protegida incluso fuera del escritorio.

5. No separar cuentas de trading y cuentas bancarias personales

Mantener las finanzas del trading mezcladas con las cuentas personales es una fuente constante de errores, confusión contable y riesgo legal. Separar una cuenta bancaria dedicada para trading y una cuenta de corretaje real del resto del patrimonio facilita controles, rastreo de rendimiento y el cumplimiento fiscal.

Organizar transferencias y registros

- Abre una cuenta bancaria exclusivamente para movimientos relacionados con operaciones.

- Usa la misma referencia en las transferencias entre esa cuenta y tu broker para que conciliaciones posteriores sean inmediatas.

- Exporta periódicamente extractos en

CSVy guarda comprobantes de depósito/retiro en carpetas con fecha.

Estructura financiera segura para traders

- Cuenta personal: Mantener fondos de uso cotidiano fuera del riesgo de mercado.

- Cuenta bancaria dedicada para trading: Recibir ganancias, depositar provisiones y aislar pérdidas.

- Cuenta de corretaje (real): Ejecutar operaciones, ligada a la cuenta bancaria dedicada.

- Cuenta demo: Probar estrategias sin riesgo real.

- Cuenta para prop firms: Separada por reglas contractuales y requisitos de capital.

Beneficios de la separación

- Claridad contable: Facilita preparar estados y declaraciones de impuestos.

- Gestión de riesgo: Evita que decisiones de trading comprometan gastos personales.

- Auditoría y cumplimiento: Simplifica auditorías y solicitudes del fisco.

- Análisis de rendimiento: Permite calcular métricas reales como

drawdownyR:Rsin ruido.

Consideraciones fiscales y contables

Registro de ingresos: Conserva recibos y extractos que prueben origen y destino de cada transferencia.

Deducciones y costos: Mantén un registro separado de comisiones, spreads y suscripciones relacionadas con trading para soportar deducciones.

Asesoría profesional: Consultar con un contador familiarizado en mercados financieros evita interpretaiones erróneas.

Uso de cuentas demo y de prueba

- Cuenta demo primero: Valida ajustes de

MT4/MT5y estrategias sin exponer capital. - Registro paralelo: Anota diferencias entre demo y real; muchas veces el slippage o el execution cambian resultados.

- Transición controlada: Solo tras replicar resultados y comprobar procesos de depósito/retiro, mueve fondos reales.

Comparar tipos de cuentas (personal, trading, demo) según uso, riesgos y mejores prácticas

| Tipo de cuenta | Uso recomendado | Riesgos si no se separa | Medida de seguridad |

|---|---|---|---|

| Cuenta bancaria personal | Gastos diarios y ahorros personales | Pérdida de control financiero, problemas fiscales | Mantener saldo mínimo separado |

| Cuenta bancaria dedicada para trading | Recepción/gestión de capital para trading | Mezcla de flujos, difícil conciliación | Registrar transferencias con referencias |

| Cuenta de corretaje (real) | Operar en mercados con capital real | Confusión entre rendimiento y finanzas personales | Verificar titularidad y KYC |

| Cuenta demo | Probar estrategias sin riesgo | Falsa sensación de rendimiento real | Documentar condiciones y diferencias |

| Cuenta para prop firms | Cumplir reglas contractuales y objetivos de evaluación | Penalizaciones por mezclar fondos | Seguir T&C; revisar pagos y reportes |

Análisis breve: La comparación muestra que cada tipo cubre una función clara: las cuentas personales protegen la vida diaria, las dedicadas aíslan riesgo y las demo/prof firms ayudan a validar estrategias y contratos. Separarlas reduce trabajo fiscal y mejora la disciplina operativa, lo que repercute directamente en mejores decisiones de trading.

Para probar configuraciones sin arriesgar capital, conviene iniciar con una cuenta demo y verificar procesos de depósito y retiro con un broker confiable; por ejemplo, Probar XM con una cuenta demo y verificar configuraciones de seguridad. Separar las cuentas no es solo orden: es una práctica que salva capital y horas de manejo contable en el largo plazo.

📝 Test Your Knowledge

Take this quick quiz to reinforce what you’ve learned.

6. Confiar ciegamente en señales y robots sin validar

Confiar en señales automáticas o en un EA (expert advisor) sin validar es una receta para pérdidas evitables. Muchos vendedores presentan resultados perfectos en capturas de pantalla, pero el rendimiento real depende de factores que cambian con el tiempo: deslizamiento, spreads variables, latencia y sobreajuste a datos históricos. Evaluar antes de poner capital real separa al operador cuidadoso del que apuesta a ciegas.

Métricas clave para evaluar señales y robots

Expectativa matemática: Ganancia media por operación teniendo en cuenta probabilidad de acierto y razón riesgo/beneficio. Drawdown máximo: Pérdida máxima registrada durante la curva; revela riesgo de ruina. Ratio de Sharpe o Sortino: Ajusta retornos por volatilidad; muestra si ganancias justifican riesgo. Número de operaciones: Más operaciones normalmente dan resultados estadísticamente más fiables. Consistencia temporal: Rendimiento sostenido en varios mercados y condiciones, no solo en un año concreto. Slippage y coste real: Diferencia entre backtest ideal y ejecución en vivo por comisiones y spreads. Robustez fuera de muestra: Prueba en datos que el desarrollador no usó para entrenar el sistema.

Pruebas prácticas recomendadas

- Prueba en demo durante al menos 3 meses con condiciones reales de mercado.

- Evalúa con tamaños pequeños en cuenta real (micro- o mini-lotes) durante otros 1–3 meses.

- Repite pruebas en diferentes pares y periodos horarios para validar robustez.

- Forza escenarios adversos: simula picos de volatilidad y cambio de spread.

Usar demo no es excusa para no monitorear. Durante la fase demo, anotar cada operación y comparar equity vs balance revela si hay discrepancias por órdenes pendientes o deslizamiento.

Cómo comprobar reputación y auditoría

Buscar revisiones independientes: Foros, registros de desempeño verificados y cuentas públicas con historial. Auditorías externas: Un EA con auditoría de un tercero (por ejemplo Myfxbook verificado) añade credibilidad. Código abierto o historial detallado: Sistemas transparentes permiten inspección y pruebas propias.

Probar XM con una cuenta demo y verificar configuraciones de seguridad puede ser un primer paso útil para validar sin riesgo: Probar XM con una cuenta demo y verificar configuraciones de seguridad.

Validar señales y robots reduce sorpresas y preserva capital; mejor perder tiempo probando que perder dinero por confiar en una promesa. Mantener pruebas sistemáticas y disciplina es lo que diferencia una estrategia replicable de una ilusión comercial.

7. No revisar permisos de aplicaciones y APIs conectadas

Ignorar qué permisos tienen las aplicaciones y las claves API conectadas a tu cuenta es una de las vulnerabilidades más frecuentes en trading. Muchas integraciones solicitan permisos amplios por defecto; aceptarlos sin revisar convierte cualquier app comprometida en una puerta directa a tus fondos o a tu historial de operaciones. Una práctica sencilla y efectiva: tratar cada clave como si fuera una contraseña para retirar dinero.

Gestión segura de integraciones y claves API

Permisos excesivos: Conceder más accesos de los necesarios permite a terceros ejecutar órdenes o retirar fondos sin supervisión. Principio de mínimo privilegio: Crear claves con permisos mínimos necesarios para la tarea reduce la superficie de ataque. Rotación periódica: Cambiar claves cada cierto periodo y revocar las que no se usan limita el tiempo de exposición si una clave se filtra. Auditoría interna: Registrar qué integraciones existen, quién las creó y con qué permisos facilita detección de anomalías y respuesta rápida.

Mostrar permisos API comunes y su riesgo asociado para ayudar a decidir cuáles habilitar

| Permiso API | Descripción | Riesgo potencial | Recomendación |

|---|---|---|---|

| Lectura de saldo | Permite ver balances y posiciones abiertas | Información sensible que facilita ingeniería social | Habilitar solo para herramientas de monitoreo confiables |

| Ejecución de órdenes | Capacidad para abrir/cerrar órdenes | Puede generar pérdidas directas si es maliciosa | Restringir a operaciones automatizadas verificadas |

| Retiro de fondos | Autoriza transferencias fuera de la cuenta | Riesgo crítico: pérdida total de fondos | Desactivar salvo casos muy justificados |

| Acceso a historial | Lee historial de operaciones y reportes | Exposición de estrategias y rendimiento | Habilitar solo para análisis confiable |

| Gestión de permisos | Modifica otras claves y permisos | Escalada de privilegios y control total | Reservar a administradores; auditar cambios |

El análisis muestra que los permisos relacionados con movimientos de dinero (Retiro de fondos) y gestión de permisos presentan el mayor riesgo. Mantener separadas las claves de lectura de las de ejecución y prohibir retiros vía API para la mayoría de cuentas reduce drásticamente la exposición.

Pasos prácticos para rotación y revocación de claves:

- Crear una política interna que defina frecuencia de rotación (ej. cada 90 días).

- Listar todas las integraciones activas y su propósito.

- Emitir claves nuevas con permisos mínimos y verificar funcionamiento.

- Revocar claves antiguas y dejar registro de la acción.

- Revisar logs de acceso tras cada cambio y notificar a los responsables.

Ejemplo práctico: si una plataforma de análisis solo necesita leer saldos, crear una clave con Lectura de saldo y Acceso a historial excluyendo ejecución y retiros evita riesgos innecesarios. Para cuentas nuevas, probar primero en modo demo como Probar XM con una cuenta demo y verificar configuraciones de seguridad.

Revisar y auditar permisos no es un trámite —es una forma de reducir riesgos reales y mantener el control operativo. Unos minutos ahora pueden evitar un problema grave después.

8. No mantener software y dispositivos actualizados

No actualizar software y dispositivos es una puerta de entrada clásica para ataques que afectan directamente al trading: desde malware que roba credenciales hasta exploits que toman el control de una terminal con MetaTrader. Mantener una rutina de mantenimiento clara reduce significativamente estos riesgos y protege capital y datos personales.

Software crítico: Sistema operativo, plataforma de trading (por ejemplo MetaTrader), navegador, cliente de correo, controladores de red y firmware del router.

Calendario de mantenimiento recomendado: Actualizaciones de seguridad semanales para aplicaciones críticas; revisiones mensuales completas; parches de firmware y BIOS cada 3 meses o según el fabricante.

Rutina práctica y accionable 1. Revisión rápida semanal:

- Verificar actualizaciones pendientes del sistema operativo y del antivirus.

- Reiniciar la máquina si alguna actualización lo solicita.

- Mantenimiento mensual completo:

- Actualizar MetaTrader y cualquier plugin/EA.

- Revisar y aplicar parches del navegador, cliente de correo y Java/Net runtimes si aplican.

- Escanear con antivirus y una herramienta antimalware de segunda opinión.

- Revisión trimestral de firmware y contraseñas:

- Actualizar firmware del router y del NAS.

- Cambiar contraseñas críticas y revisar autenticación en dos factores.

Métodos seguros de backup Copia local en dispositivo cifrado: Disco externo con cifrado hardware, desconectado cuando no se usa. Copia en la nube cifrada: Servicio de confianza con cifrado en tránsito y en reposo; almacenar además la clave fuera del servicio. * Versionado: Mantener al menos 3 versiones históricas para poder devolver configuraciones o archivos tras una corrupción o ransomware.

Herramientas de protección recomendadas Antivirus + EDR: Protección en tiempo real y detección de comportamiento anómalo. Gestor de contraseñas: Evita reutilizar credenciales y facilita rotaciones periódicas. Actualizadores automatizados: Si usas Linux, sudo apt update && sudo apt upgrade; en Windows, activar Windows Update y programas que auto-actualicen aplicaciones críticas. Firewall de red y router con QoS básico: Protege puertos expuestos y prioriza tráfico de trading.

Ejemplo práctico — probar cambios sin riesgo: usar cuentas demo para verificar actualizaciones o nuevos plugins antes de aplicarlos en la cuenta real; una forma sencilla es Probar XM con una cuenta demo y verificar configuraciones de seguridad.

Mantener un calendario y automatizar lo que se pueda transforma una tarea tediosa en una rutina que protege capital. Actualizar no es opcional: es parte del coste operativo mínimo para operar con seguridad.

9. Ignorar la verificación de la regulación y reputación del broker

Empezar a operar sin comprobar quién regula al broker y qué reputación tiene es una de las formas más rápidas de perder capital o quedarse sin respuesta cuando algo falla. La regulación y la reputación no son lo mismo: una licencia legítima reduce el riesgo sistémico, mientras que la reputación revela cómo el broker trata a clientes reales en la práctica.

Regulación: Autoridad que supervisa al broker y licencia bajo la cual opera.

Solvencia: Capacidad del broker para cumplir obligaciones financieras, incluyendo procesar retiros.

Cómo verificar un broker y qué preguntar — pasos prácticos

- Comprueba la licencia en el registro oficial del regulador.

- Verifica la dirección legal y los datos de la empresa en registros públicos.

- Revisa políticas de retiro y tiempos reales reportados por usuarios.

- Confirma si aplican

segregación de fondosy protección contra insolvencia. - Prueba la atención al cliente con preguntas técnicas antes de depositar.

Checklist para verificar broker (preguntas concretas)

- ¿Qué regulador lo supervisa? Pide número de licencia y búscalo en la web del regulador.

- ¿Dónde están custodiados los fondos? Confirmar cuentas segregadas o bancos custodios.

- ¿Cuál es la política de retiros? Plazos, comisiones y límites.

- ¿Qué documentos legales publican? Términos, políticas AML/KYC, informe financiero si corresponde.

- ¿Existen quejas formales? Busca en foros y páginas de reclamaciones.

- ¿Cómo responde el soporte? Tiempo y calidad en consultas reales.

Por qué probar en demo primero

Probar en demo verifica ejecución, deslizamientos y configuraciones de seguridad sin arriesgar dinero. Además es una forma rápida de comprobar tiempos de respuesta del soporte ante problemas técnicos y confirmar la consistencia de precios.

Señales de alerta en brokers

- Promesas irreales: Rendimientos garantizados o palancas extremas sin advertencias.

- Dificultad para retirar fondos: Excusas, comprobaciones interminables o comisiones sorpresivas.

- Falta de transparencia: Ausencia de dirección física, documentos legales incompletos.

- Soporte evasivo: Respuestas vagas o tardías ante preguntas regulatorias.

Comparar criterios clave para evaluar brokers (regulación, facilidad de retiro, atención al cliente, reputación)

| Criterio | Qué buscar | Herramientas de verificación | Importancia |

|---|---|---|---|

| Regulación y licencia | Número de licencia, jurisdicción | Registros del regulador, web oficial | Alta |

| Política de retiros | Plazos reales, comisiones claras | Foros de traders, pruebas en demo | Alta |

| Soporte y tiempos de respuesta | Chat en vivo, email, llamadas | Tests directos, reseñas de usuarios | Media-Alta |

| Transparencia de tarifas | Spread, comisiones ocultas | Documentos legales, T&Cs | Media |

| Reseñas y quejas | Casos de fraude o problemas recurrentes | Foros, páginas de reclamaciones | Alta |

Un vistazo a la tabla muestra que la regulación, la política de retiros y las reseñas públicas suelen ser las señales más fiables. Hacer estas comprobaciones reduce sorpresas y mejora la capacidad de reaccionar ante problemas. Para comenzar con seguridad, abrir y probar una cuenta demo ayuda a validar ejecución y soporte; por ejemplo, Probar XM con una cuenta demo y verificar configuraciones de seguridad y luego, si todo cuadra, considerar opciones como Abrir cuenta en FXTM y aplicar buenas prácticas de seguridad o FBS. Mantener este hábito separa a quienes operan con disciplina de quienes esperan suerte.

10. Falta de plan de respuesta ante incidentes

No tener un plan de respuesta ante incidentes convierte cualquier fallo —desde un intento de phishing hasta una desconexión del broker— en crisis evitable. Un plan rápido y probado limita pérdidas, acelera la recuperación y conserva evidencia útil para reclamaciones o auditorías.

Empieza por lo esencial: acciones inmediatas, quién contacta a quién, cómo se documenta y qué medidas de recuperación siguen. Probar esas rutinas en una cuenta demo ayuda a afinar tiempos y responsabilidades; Probar XM con una cuenta demo y verificar configuraciones de seguridad es una forma práctica de practicar sin riesgo real.

Acciones inmediatas tras un incidente

- Aislar el problema: desconectar la máquina afectada de la red y cerrar sesiones en plataformas comprometidas.

- Confirmar la naturaleza del incidente: identificar si es acceso no autorizado, fallo técnico, error humano o ataque de malware.

- Notificar al responsable de seguridad interno y registrar hora y síntomas del incidente.

Contacto con broker y documentación

- Contactar al broker inmediatamente vía los canales oficiales (teléfono y correo verificado).

- Registrar comunicaciones: guardar

logs, capturas de pantalla,IP address, hora UTC y nombre del agente con quien se habló. - Solicitar bloqueo temporario de órdenes o retiros si hay riesgo de pérdidas.

Medidas de recuperación y prevención

- Restaurar desde copias seguras si hay corrupción de datos.

- Rotar credenciales afectadas y forzar

2FAen todas las cuentas. - Auditar permisos y accesos para detectar escalado de privilegios.

- Revisar y actualizar políticas de backups y actualizaciones automáticas.

Plantilla de plan de respuesta rápida (formato utilizable)

Incidente: Breve descripción del evento.

Hora detección: YYYY-MM-DD HH:MM UTC

Responsable interno: Nombre, cargo, contacto

Acciones inmediatas realizadas: Lista cronológica (con horas)

Contacto broker: Nombre del agente, canal, número de ticket

Evidencia adjunta: logs, capturas, correos

Medidas de contención: Qué se bloqueó/deshabilitó

Recuperación realizada: Restauraciones, credenciales rotadas

Lecciones y acciones preventivas: Cambios a implementar

Una plantilla así reduce la confusión y acelera la reparación; practicarla en simulacros mensuales hace la diferencia entre un susto y una pérdida real. Mantenerla actualizada y accesible es una inversión de tiempo que protege capital y reputación.

Honorable Mentions

Aquí van errores adicionales que suelen pasar desapercibidos pero que generan pérdidas evitables o brechas de seguridad. Cada punto trae una explicación breve y un ejemplo práctico para que puedas aplicarlo mañana mismo.

Compartir credenciales: Compartir usuario o contraseña con colegas o grupos de trading crea una cuenta con múltiples puntos de falla. Evita esto usando cuentas separadas y 2FA obligatorio; si alguien necesita acceso temporal, crea una credencial limitada o revocable.

Usar software pirata: Las versiones no oficiales suelen incluir malware o puertas traseras que exfiltran claves y datos. Instalar sólo software legítimo y mantenerlo actualizado reduce el riesgo; recuerda que un VPS comprometido puede vaciar una cuenta en minutos.

Ignorar notificaciones oficiales: Los avisos de tu broker o del regulador pueden contener alertas de seguridad o cambios en condiciones de mercado. Verifica correos y paneles en la plataforma del broker antes de operar después de una noticia importante.

Depender sólo de un dispositivo: Trabajar exclusivamente desde el teléfono o una sola PC deja todo en riesgo si ese equipo falla o es comprometido. Mantén una alternativa segura (por ejemplo, un equipo de escritorio con backups y un móvil con conexión separada).

- Contraseñas reusadas: usar la misma contraseña en exchanges, correo y redes sociales. Resultado: acceso en cadena si una falla.

- No auditar permisos de API: dejar permisos excesivos en APIs permite operaciones no autorizadas. Revísalas trimestralmente.

- No registrar cambios importantes: sin un registro de configuración no se puede rastrear qué falló tras un incidente; usa un log simple con fecha y cambio.

- Confiar ciegamente en señales públicas: copiar señales sin entender el método lleva a pérdidas; prueba en demo antes de arriesgar capital.

Pasos prácticos rápidos: 1. Habilitar 2FA y cambiar contraseñas únicas cada 90 días.

- Mantener una máquina limpia para trading y otra para navegación general.

Para validar prácticas de seguridad en una cuenta demo, conviene Probar XM con una cuenta demo y verificar configuraciones de seguridad. También es útil considerar brokers que faciliten buenas prácticas desde el registro: Abrir cuenta en FXTM y aplicar buenas prácticas de seguridad.

Corregir estos detalles no es dramático y, sin embargo, reduce riesgos grandes. Unos ajustes simples hoy evitan problemas complejos mañana.

Comparison Summary

A continuación hay una tabla que ayuda a priorizar correcciones de seguridad en trading Forex según impacto y esfuerzo. Sirve como referencia rápida para decidir qué arreglos hacer primero y qué recursos usar. La tabla está basada en análisis interno, guías de ciberseguridad y manuales de brokers conocidos.

Proveer una vista rápida de impacto vs esfuerzo para priorizar correcciones de seguridad

| Error | Impacto | Dificultad de corrección | Recurso recomendado | Prioridad |

|---|---|---|---|---|

| Contraseñas débiles | Alto — acceso a cuentas | Baja — cambiar contraseña | Gestor de contraseñas, políticas de contraseña fuertes | Alta |

| No usar 2FA | Muy alto — compromiso fácil | Baja — activar 2FA | Autenticador (TOTP), SMS solo como respaldo | Alta |

| Phishing | Alto — robo de credenciales | Media — formación + filtros | Cursos anti-phishing, filtros de correo | Alta |

| Redes públicas | Medio — interceptación de datos | Baja — usar VPN | VPN confiable y evitar operaciones públicas | Media |

| Confiar en señales/robots | Medio-Alto — pérdidas por automatización mala | Media — auditoría y pruebas | Revisar historial, backtests, verificación manual | Media |

| Permisos API | Alto — operaciones no autorizadas | Media — rotación + revisión | Limitar scopes, revocar claves no usadas | Alta |

| Software desactualizado | Alto — vulnerabilidades conocidas | Baja — actualizar regularmente | Parches automáticos, actualizaciones de MT4/MT5 | Alta |

| No verificar broker | Muy alto — riesgo de fraude | Media — due diligence | Revisar regulaciones, reseñas, cuentas demo | Alta |

| Sin plan de incidentes | Alto — lenta recuperación | Media-Alta — crear y probar plan | Playbook de respuesta, backups, contactos | Media-Alta |

Key insight: La mayoría de las vulnerabilidades críticas requieren acciones de bajo a medio esfuerzo pero ofrecen alto impacto en reducción de riesgo. Implementar 2FA, gestores de contraseñas y mantener software actualizado suele neutralizar la mayor parte de los ataques comunes.

Guía rápida de acción

- Activar

2FAen todas las cuentas relevantes (broker, correo, gestor de contraseñas). - Cambiar a contraseñas únicas con un gestor de contraseñas.

- Actualizar MetaTrader y cualquier software relacionado; habilitar actualizaciones automáticas.

- Revisar permisos API y revocar claves no usadas.

- Probar al broker en una cuenta demo antes de depositar fondos.

Recomendación de primer paso

Primer paso recomendado: Abrir una cuenta demo para verificar configuraciones de seguridad y prácticas del broker. Para esto, es práctico Probar XM con una cuenta demo y verificar configuraciones de seguridad o registrarse con Abrir cuenta en FXTM y aplicar buenas prácticas de seguridad según preferencia.

Pequeños cambios iniciales (2FA + gestor de contraseñas + actualizaciones) reducen riesgos significativamente y permiten concentrarse luego en controles más complejos como permisos API y planes de incidentes. Actuar ahora evita dolores de cabeza más adelante.

Conclusion

Después de repasar los errores más frecuentes —contraseñas débiles, ausencia de 2FA, phishing, uso de Wi‑Fi público, confiar en señales automatizadas sin validar y no tener un plan de respuesta— queda claro que la pérdida más común no viene del mercado sino de descuidos evitables. Un caso típico: un trader que reutilizó su contraseña y conectó su cuenta a una API no verificada perdió acceso tras un ataque por phishing; otro, que operó desde una cafetería sin VPN, sufrió órdenes no autorizadas. Esos ejemplos muestran por qué activar 2FA, usar contraseñas únicas y un gestor, y mantener dispositivos y aplicaciones actualizados son acciones imprescindibles.

Para avanzar de manera práctica, ejecutar estos pasos hoy evitará problemas mañana: revisa permisos de APIs, separa cuentas bancarias y de trading, y trabaja desde redes seguras. Para guías y herramientas prácticas, consulta la Guía de seguridad para traders en FX Colombia y considera implementar un plan de respuesta ante incidentes. Con medidas sencillas se mejora mucho la seguridad forex y el comercio seguro.