Los correos fraudulentos con extractos falsos, las plataformas clonadas que roban credenciales y las órdenes manipuladas fuera de tu pantalla son realidades cotidianas para quien opera divisas desde Colombia. Cuando una operación desaparece por un fallo injustificado o tu acceso es bloqueado sin explicación, el problema rara vez es únicamente técnico: suele ser un síntoma de cibercrimen dirigido al comercio forex, con actores que buscan tanto datos personales como transferencias rápidas de capital.

Entender cómo actúan esos atacantes cambia la forma de proteger la cuenta y la estrategia de riesgo, más allá de usar contraseñas complejas. La seguridad en trading implica identificar vectores de ataque, distinguir señales tempranas y ajustar prácticas diarias para reducir exposición, sin sacrificar agilidad operativa.

¿Qué es el cibercrimen en el comercio Forex?

El cibercrimen en el comercio Forex agrupa las acciones maliciosas dirigidas a extraer dinero, datos o control sobre operaciones y plataformas relacionadas con el mercado de divisas. Se manifiesta tanto contra traders individuales como contra brokers y proveedores tecnológicos; su objetivo puede ser el robo directo de fondos, la interferencia en la ejecución de órdenes o la captura de información que permita fraudes posteriores.

Cibercrimen financiero: Actividades destinadas a robar dinero o desviar fondos mediante fraudes, transferencias fraudulentas o manipulación de cuentas.

Cibercrimen en Forex: Conjunto específico de ataques que aprovechan las características del mercado de divisas —alta apalancamiento, ejecución automatizada y APIs— para obtener beneficios ilícitos.

Relación con plataformas y traders individuales: Los brokers, las plataformas (por ejemplo MetaTrader 4/5) y las infraestructuras API son vectores comunes; los traders con configuraciones inseguras o credenciales expuestas son blancos frecuentes.

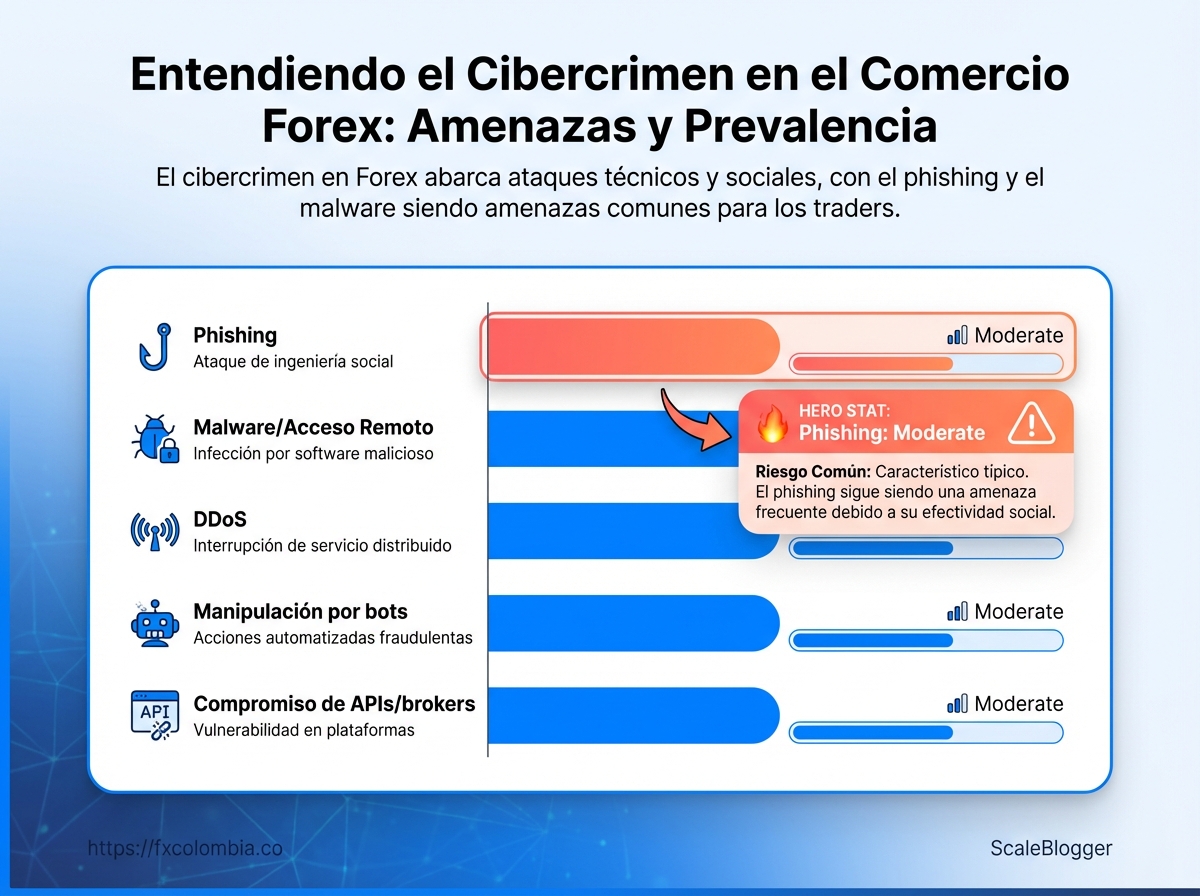

Tipos de ataques comunes en el ecosistema Forex suelen coincidir con las amenazas generales del sector financiero, pero con matices operacionales propios del trading.

- Phishing y robo de credenciales: Correos, mensajes o sitios falsos que buscan usuario/contraseña para acceder a cuentas de trading.

- Malware y acceso remoto:

RATs, keyloggers o troyanos que capturan credenciales, claves privadas o manipulan plataformas instaladas en la máquina del trader. - Manipulación de mercado y bots maliciosos: Algoritmos diseñados para explotar latencias, forzar slippage o crear señales falsas en plataformas sociales de trading.

- Ataques a brokers y APIs: Explotación de vulnerabilidades en servidores, APIs o integraciones de pago que permiten desvío de órdenes o extracción de fondos.

- DDoS: Paralizan plataformas y ejecutan ataques paralelos para aprovechar momentos de iliquidez.

Comparar tipos

de ataques según vector, objetivo, impacto y señal de detección temprana

| Tipo de ataque | Vector de entrada | Objetivo principal | Impacto para el trader | Señales de detección |

|---|---|---|---|---|

| Phishing | Email, SMS, sitios falsos | Robar credenciales | Acceso no autorizado, retiros | Actividad de inicio de sesión desde IPs nuevas |

| Malware/Remote Access | Descargas, adjuntos, cracks | Capturar credenciales/controles | Operaciones no autorizadas, pérdidas | Procesos desconocidos, aumento de tráfico saliente |

| DDoS | Tráfico masivo | Dejar inaccesible la plataforma | Incumplimiento de órdenes, slippage | Latencia elevada, desconexiones frecuentes |

| Manipulación por bots | APIs, mercados sociales | Inflar precios, falsificar señales | Órdenes ejecutadas en condiciones adversas | Patrones de órdenes repetitivos, microvariaciones |

| Compromiso de APIs/brokers | Vulnerabilidades, credenciales filtradas | Control de cuentas/órdenes | Pérdida de fondos a gran escala | Cambios inesperados en balances o configuraciones |

La tabla muestra que las amenazas combinan vectores técnicos (malware, DDoS) y sociales (phishing), y que las señales tempranas suelen ser anomalías en accesos, tráfico o patrones de órdenes. Para mitigar riesgos conviene vigilar estas señales y revisar configuraciones.

Protegerse empieza por entender estos ataques: reconocer vectores, identificar señales y priorizar controles prácticos ayuda a reducir considerablemente el riesgo en la operativa Forex.

¿Cómo funcionan los ataques? Mecanismos detrás del cibercrimen en Forex

El ataque típico contra traders y brokers combina ingeniería social con explotación técnica: primero se recopila información pública sobre la víctima, luego se engaña para ganar acceso y finalmente se aprovecha ese acceso para mover dinero o manipular órdenes. Los atacantes practican reconocimiento, elaboran señuelos convincentes y usan fallas en MT4/MT5, servidores web o credenciales débiles para entrar. Lo interesante y peligroso es la mezcla: una simple llamada o correo bien dirigido puede abrir la puerta a software malicioso que automatiza el robo.

Reconocimiento: Los atacantes buscan objetivos valiosos, perfiles en redes, registros de dominios y APIs expuestas.

Ingeniería social: Correos con apariencia legítima, llamadas que simulan soporte técnico y páginas de login clonadas.

Explotación técnica: Uso de exploits en plataformas de trading, credenciales reutilizadas o RDP mal asegurado.

Exfiltración y robo: Captura de 2FA por sim swap, keyloggers para credenciales y órdenes de retiro encubiertas.

Anatomía paso a paso: ataque al trader por phishing

- El atacante identifica al trader y recopila información pública (broker, horarios, plataformas).

- Envía un correo con enlace a una falsa actualización de

MT4que solicita credenciales. - El trader ingresa credenciales y código

2FAen la web clonada. - El atacante usa las credenciales para entrar al account y ejecutar retiros o enviar órdenes.

Lecciones: un solo clic puede derivar en pérdida de cuentas; verificar siempre la URL y habilitar authenticator en lugar de SMS.

Anatomía paso a paso: ataque a la plataforma que afecta ejecución y liquidez

- Reconocimiento de la infraestructura del broker y búsqueda de versiones desactualizadas del servidor.

- Explotación de una vulnerabilidad en la API de ejecución o en la capa de agregación de precios.

- Instalación de

malwareque altera spreads o bloquea órdenes en picos de volatilidad. - Manipulación de la liquidez: órdenes rechazadas, deslizamiento intencional y pérdidas para clientes.

Lecciones: la integridad de la plataforma es tan crítica como la seguridad del usuario; segmentación de redes y parches constantes son esenciales.

Mostrar cronología de eventos en cada caso práctico (día 0: phishing — día X: acceso — día Y: pérdida)

| Tiempo/Etapa | Acción del atacante | Señal detectada | Consecuencia |

|---|---|---|---|

| Reconocimiento | Recopilación de perfiles públicos, foros y archivos de leak | Nuevas cuentas en foros, coincidencia de correo | Objetivo seleccionado para spear-phishing |

| Contacto inicial (phishing) | Envío de correo con enlace a página clonada | Clic en enlace, solicitudes de 2FA |

Credenciales comprometidas |

| Instalación de malware | Deploy de keylogger vía instalador falso | Tráfico hacia dominios maliciosos desde la máquina | Captura continua de credenciales |

| Exfiltración de credenciales | Transferencia de credenciales a servidor C2 | Acceso desde IPs desconocidas / horarios inusuales | Sesiones iniciadas por atacante |

| Robo/Manipulación | Retiros no autorizados / manipulación de órdenes | Movimientos de saldo inesperados, ejecución errática | Pérdida de fondos y reputación del broker |

Key insight: Los patrones repiten: reconocimiento → engaño → explotación → extracción; detectar señales tempranas como clics inusuales o tráfico a dominios nuevos reduce el impacto.

Revisar la seguridad del broker antes de operar puede marcar la diferencia; para comparar medidas y condiciones útiles, consultar reseñas detalladas como Comparar condiciones y seguridad en XM o considerar opciones con controles robustos como Abrir cuenta con un broker confiable (FXTM). Mantener la vigilancia técnica y desconfiar de correos inesperados protege tanto capital como continuidad operativa.

Por qué importa: consecuencias para traders y el mercado

Las brechas de seguridad y el cibercrimen transforman riesgos técnicos en costes reales para traders y para la infraestructura del mercado. Una intrusión no es solo una pérdida puntual: puede erosionar capital, interrumpir operaciones y activar reacciones regulatorias que encarecen operar. Para un trader en Colombia, eso significa desde capital perdido por acceso no autorizado hasta spreads más amplios y menor liquidez cuando los proveedores enfrentan incidentes.

Impacto financiero y operativo Pérdidas directas: Fondos retirados por acceso fraudulento, órdenes ejecutadas indebidamente. Pérdidas indirectas: Costos legales, multas, y pérdida de ingresos futuros por clientes que abandonan la plataforma. Costos de recuperación: Restauración de sistemas, auditorías forenses y compensaciones a clientes. Efecto en liquidez y spreads: Plataformas con problemas técnicos o reputacionales suelen ver menor profundidad de mercado y spreads más amplios temporalmente.

Presentar rangos de impacto financiero por tipo de incidente (estimaciones) para ilustrar escala de riesgo

| Tipo de incidente | Pérdidas estimadas (rango) | Tiempo de recuperación típico | Ejemplo real |

|---|---|---|---|

| Phishing a trader individual | $200 – $5.000 | 1–14 días | Casos reportados de cuentas individuales comprometidas por credenciales robadas |

| Compromiso de cuenta de broker | $1.000 – $500.000 | 1 semana – 3 meses | Accesos masivos a cuentas por credenciales reutilizadas |

| Ataque DDoS a plataforma | $5.000 – $1.000.000 | Horas – 1 mes | Interrupciones que impiden ejecución y cancelan operaciones |

| Manipulación de ejecución | $10.000 – $5.000.000 | 1 semana – 6 meses | Ejecuciones fuera de precio por fallos en motores de enrutamiento |

Key insight: Estos rangos son estimaciones basadas en patrones observados en incidentes financieros: el impacto escala con la exposición del broker, el número de cuentas afectadas y la velocidad de la respuesta. Para traders, incluso pérdidas menores pueden romper una gestión de riesgo bien diseñada; para el mercado, incidentes grandes reducen confianza y profundidad.

Consecuencias para la confianza del mercado y regulación Mayor escrutinio regulatorio: Reguladores aumentan auditorías y exigen reportes más detallados tras incidentes. Reforzamiento de KYC y AML: Procesos más estrictos para apertura y verificación de cuentas, mayor fricción inicial. * Preferencia por brokers regulados: La reputación y controles de seguridad se vuelven decisivos al elegir contraparte.

Elegir un broker con controles visibles reduce riesgo operativo y protege capital. Para quienes buscan empezar con un proveedor con políticas claras y guía local, revisar opciones como Abrir cuenta con un broker confiable (FXTM) es un buen paso.

Proteger operaciones contra el cibercrimen forex no elimina el riesgo, pero sí minimiza impactos que pueden arruinar una carrera de trading; vale la pena priorizar seguridad tanto como estrategia.

📝 Test Your Knowledge

Take this quick quiz to reinforce what you’ve learned.

Cómo protegerse: buenas prácticas de seguridad en trading

Proteger cuentas y capital no es opcional; es parte del edge operativo. Implementar medidas técnicas sólidas y mantener disciplina operativa reduce el riesgo de perder fondos por cibercrimen forex o errores operativos. A continuación van las prácticas que realmente hacen diferencia, con pasos concretos y ejemplos aplicables a traders en Colombia.

Medidas técnicas imprescindibles

- Autenticación fuerte: activar

MFA(autenticación multifactor) en todas las cuentas de trading y correo. - Gestor de contraseñas: usar un gestor de contraseñas para generar y almacenar claves únicas y complejas.

- Sistemas actualizados: mantener OS, navegador y plataformas (p. ej. MetaTrader) siempre con las últimas actualizaciones.

- Red segura: usar VPN confiable cuando operes en redes públicas o no confiables.

- Antimalware/EDR: ejecutar soluciones anti-malware con protección en tiempo real y detección de comportamientos.

- Backups cifrados: respaldar configuraciones, plantillas y claves de API en archivos cifrados fuera de línea.

Comparar herramientas de seguridad (gestores de contraseñas, MFA, VPN) según facilidad, costo y nivel de protección

| Herramienta | Función principal | Nivel de seguridad | Costo aproximado | Facilidad de uso |

|---|---|---|---|---|

| Gestor de contraseñas (1Password/Bitwarden) | Almacenamiento y generación de contraseñas | Alto (cifrado AES-256) | $0–$4/mes | Fácil (extensiones y móviles) |

| Autenticación multifactor (app) | Segundo factor (TOTP) | Alto | Gratis | Muy fácil |

| Autenticación multifactor (hardware YubiKey) | Factor físico para accesos | Muy alto | $20–$60 una vez | Moderado (configuración inicial) |

| VPN (NordVPN/ProtonVPN) | Cifrado de tráfico en redes públicas | Alto | $0–$12/mes | Fácil |

| Antimalware/EDR (Windows Defender/Malwarebytes) | Detección y eliminación de malware | Alto | Gratis–$5/mes | Fácil |

| Backups cifrados (VeraCrypt/Backblaze) | Protección de copias fuera de línea | Alto | Gratis–$7/mes | Moderado |

Key insight: elegir varias capas (gestor + MFA + VPN) complica significativamente los ataques dirigidos. Priorizar facilidad de uso ayuda a mantener las medidas activas.

Buenas prácticas operativas y disciplina del trader

- Verificar siempre el origen de correos y mensajes antes de clicar enlaces o compartir credenciales.

- Separar cuentas: mantener fondos operativos en la cuenta de trading y reservas personales en otra institución o billetera.

- Revisar y limitar permisos de API periódicamente; revocar claves que no se usan.

- Documentar y ensayar procedimientos de emergencia para retiro o migración de fondos.

Gestión de credenciales

Cambio periódico de contraseñas: Cambiar contraseñas críticas cada 3–6 meses o tras cualquier sospecha.

Revisión de accesos: Auditar accesos y dispositivos autorizados cada mes.

Para abrir una cuenta y comprobar condiciones de seguridad de brokers, conviene revisar comparativas y reseñas; por ejemplo, Abrir cuenta con un broker confiable (FXTM) ofrece información útil sobre medidas que toma un broker.

Adoptar estas prácticas reduce exposición a amenazas cibernéticas y mejora la resiliencia operacional, lo que protege tanto la cuenta como la continuidad del trading. Mantener la disciplina técnica es tan importante como la gestión del riesgo en cada operación.

Detección y respuesta: qué hacer si te atacan

Cuando una cuenta o sistema muestra señales de compromiso, actúa rápido pero con método: primero verificar, luego contener y finalmente recuperar. La prioridad en las primeras horas es conservar evidencia, limitar el daño y dejar comunicaciones claras con el broker y con cualquier proveedor que gestione tus fondos o infraestructura.

Señales de alerta temprana y verificación

Señales técnicas: Aumento inusual de conexiones a MT4/MT5 o accesos desde ubicaciones geográficas nuevas. Bloqueos de acceso, intentos de restablecimiento de contraseña o cambios en MFA. * Órdenes no autorizadas, saldos que no cuadran o retiros desconocidos.

Señales de comportamiento: Correos de confirmación que no solicitaste. Mensajes de soporte de brokers que no reconoces. * Notificaciones de dispositivos nuevos vinculados.

Pasos iniciales de verificación

- Documentar inmediatamente: capturas de pantalla, logs de sesión y correos relevantes.

- Confirmar desde otro dispositivo seguro si la cuenta sigue accesible y revisar historial de órdenes.

- Verificar si el

MFAfue alterado y revisar dispositivos confiables listados.

Qué NO hacer

- No reiniciar sistemas sin antes guardar logs o evidencia.

- No intentar recuperar fondos por tu cuenta usando medidas improvisadas.

- No responder a mensajes sospechosos con datos sensibles.

Plan de respuesta inmediata y recuperación

Prioriza contener el acceso y proteger fondos en las primeras 24 horas. Comunica con claridad y solicita pruebas y tiempos estimados al broker.

Acciones prioritarias en las primeras 24 horas

- Cambiar contraseñas y reforzar

MFA. - Revocar claves API y tokens activos.

- Contactar al broker con evidencia (capturas, timestamps, IDs de transacción).

- Revisar transacciones y balances y marcar discrepancias.

- Si hubo pérdida de fondos, reportar a autoridades locales y entidades financieras.

Cuando contactes al broker, pide explícitamente: número de caso, identificación del agente, bloqueo temporal de operaciones y copia de logs relativos a tu cuenta. Si operas con un broker específico, revisar la guía de su soporte ayuda a acelerar procesos — por ejemplo, consulta reseñas y protocolos en Abrir cuenta con un broker confiable (FXTM) o Comparar condiciones y seguridad en XM.

Checklist accionable con prioridad (alta/media/baja) para respuesta y recuperación tras un incidente

Plan de respuesta inmediata y recuperación

| Acción | Prioridad | Tiempo objetivo | Responsable |

|---|---|---|---|

| Cambiar contraseñas y MFA | Alta | < 1 hora | Trader / IT |

| Revocar claves API | Alta | < 2 horas | Trader / DevOps |

| Contactar al broker | Alta | < 2 horas | Trader |

| Reportar a autoridades | Media | 24 horas | Trader / Abogado |

| Revisar transacciones y balances | Alta | < 4 horas | Trader / Soporte broker |

Este checklist prioriza contener el ataque y preservar evidencia para recuperar cuentas y fondos; cada acción debe registrarse con timestamp y responsable para auditoría.

Actuar con calma y con pruebas mejora las posibilidades de recuperación; tomar decisiones apresuradas sin evidencia suele complicar reembolsos y reclamos.

📥 Download: Checklist de Seguridad en el Comercio Forex (PDF)

Ejemplos reales y lecciones aprendidas

Un caso común en cibercrimen forex empieza con un correo aparentemente inocuo: el trader abre un mensaje que imita al broker, hace clic en un enlace y entrega credenciales. Eso bastó para que un atacante vaciara posiciones, forzara órdenes y retirara fondos en cuestión de horas. El error crítico fue reutilizar la misma contraseña en la cuenta del broker y en el correo; además no había 2FA activado ni alertas por retiro.

Cómo se desarrolló el ataque 1. El atacante envió un phishing dirigido que replicaba la página de login del broker.

- La víctima ingresó usuario/contraseña y el atacante capturó las credenciales.

- Se desactivaron órdenes de protección y se ejecutaron operaciones de alto riesgo hasta agotar margen.

- Activar

2FAcon app (no SMS). - Contactar al broker y pedir bloqueo de cuenta y revisión de retiros.

- Revisar histórico de sesiones y cerrar conexiones desconocidas.

Errores que permitieron el éxito Contraseñas débiles o reutilizadas: facilitan el acceso lateral. Ausencia de 2FA: sin segundo factor, el robo es trivial. * Notificaciones desactivadas: la falta de alertas permitió que el fraude siguiera sin interrupción.

Acciones preventivas inmediatas 1. Cambiar contraseñas únicas y largas.

—

Un ataque a la infraestructura de una plataforma puede colapsar ejecución y liquidez: órdenes que no entran, spreads que se ensanchan y ejecuciones parciales. Traders sufrieron slippage severo y pérdidas por no poder salir de posiciones durante minutos críticos. Las señales de infraestructura vulnerable suelen incluir latencias fuera de lo normal y caídas frecuentes en horas de alta volatilidad.

Señales de alerta en brokers Latencia alta persistente durante eventos económicos. Caídas repetidas en foros y redes sociales. * Retrasos en retiros o procesos KYC que se estancan.

Comparar criterios clave para elegir un broker seguro (regulación, histórico de incidentes, medidas de seguridad, segregación de fondos)

| Criterio | Qué revisar | Por qué importa | Señales positivas |

|---|---|---|---|

| Regulación | Autoridades que supervisan (FCA, CySEC, ASIC) | Asegura cumplimiento y supervisión | Licencias visibles y registros públicos |

| Segregación de fondos | Políticas de cuentas separadas para clientes | Protege en caso de quiebra del broker | Estados financieros y auditorías externas |

| Historial de seguridad | Reportes de incidentes y transparencia | Revela cómo gestionan crisis | Comunicados claros y restauración rápida |

| Medidas técnicas (MFA, cifrado) | Soporte para MFA, cifrado TLS y monitoreo |

Reduce riesgo de accesos no autorizados | MFA obligatorio y certificados válidos |

Análisis breve: una buena elección combina regulación clara, segregación de fondos comprobable, historial de respuesta ante incidentes y fuerza técnica (MFA y cifrado). Revisar esos cuatro criterios separa brokers resistentes de los que representan riesgo.

—

Señales y servicios fraudulentos de señales operan vendiendo promesas de retornos fijos y cuentas gestionadas sin transparencia. Indicadores de alerta incluyen garantías de ganancias, falta de verificación de track-record y presión para depositar en una cuenta específica.

Preguntas para evaluar un proveedor de señales ¿Publican resultados auditables? ¿Pueden explicar drawdowns históricos? * ¿Ofrecen prueba gratuita sin compromiso?

Mencionar servicios confiables ayuda: revisar comparativas y reseñas como Comparar condiciones y seguridad en XM o considerar abrir cuenta con un broker de confianza como Abrir cuenta con un broker confiable (FXTM) puede reducir exposición inicial. Mantener prácticas básicas de seguridad evita gran parte del cibercrimen forex; pequeñas protecciones previenen pérdidas que a menudo son evitables.

Conclusion

Operar en Forex implica más que decidir pares y tamaño de posición: implica anticipar y mitigar riesgos digitales reales. Los correos falsos con extractos, las plataformas clonadas que roban credenciales y la manipulación de órdenes fuera de tu vista muestran cómo el cibercrimen en forex transforma simples errores en pérdidas reales. Aprender los mecanismos de ataque y reconocer señales —por ejemplo, URLs sospechosas en correos o discrepancias entre plataformas— ayuda a evitar errores costosos; la experiencia de traders que detectaron intentos de phishing a tiempo ilustra que la prevención funciona cuando se aplica con disciplina.

Para pasar de teoría a acción, conviene implementar pasos concretos: – Habilitar autenticación de dos factores y usar gestores de contraseñas. – Verificar siempre la URL y certificados antes de ingresar credenciales. – Configurar alertas y revisar registros de actividad para detectar órdenes no autorizadas.

Si surgen dudas sobre configuraciones avanzadas o herramientas de monitoreo, recursos como FXColombia — Seguridad y formación para traders ofrecen guías y servicios adaptados. Actuar ahora —reforzar accesos, revisar procesos y capacitar al equipo— reduce significativamente la exposición a amenazas cibernéticas y mejora la seguridad en trading.