Entrar a una cafetería, conectarse al Wi‑Fi gratuito y abrir la plataforma de trading parece inocente hasta que la pantalla deja de responder y la sesión se desconecta sin explicación. Esa sensación de vulnerabilidad es común cuando se opera con redes públicas: latencia irregular, interrupciones y, sobre todo, puertas abiertas para que terceros intercepten datos sensibles.

Operar en forex desde una conexión no segura mezcla dos problemas: exposición técnica y consecuencias financieras reales. Los riesgos en forex no son solo teoría; incluyen desde robo de credenciales hasta órdenes duplicadas o manipuladas por intermediarios en la red, y una pobre seguridad en conexiones puede convertir una buena operación en una pérdida evitable.

¿Qué son las redes públicas y por qué son atractivas para traders?

Una red pública es una conexión Wi‑Fi accesible para cualquier usuario dentro del alcance, generalmente sin autenticación robusta. Para traders, atrae por su conveniencia: acceso inmediato desde cafeterías, aeropuertos u hoteles para revisar posiciones, ajustar órdenes o conectarse a plataformas desde cualquier lugar. Esa facilidad, sin embargo, viene acompañada de riesgos claros que merece la pena entender.

Red pública: Conexión inalámbrica accesible en espacios públicos; puede ser abierta o protegida por una contraseña compartida.

Red de invitados: Variante ofrecida por empresas para clientes; separa dispositivos del tráfico interno pero no siempre segmenta correctamente.

Hotspot móvil: Compartir datos del teléfono; es público cuando otros pueden conectarse sin controles adicionales.

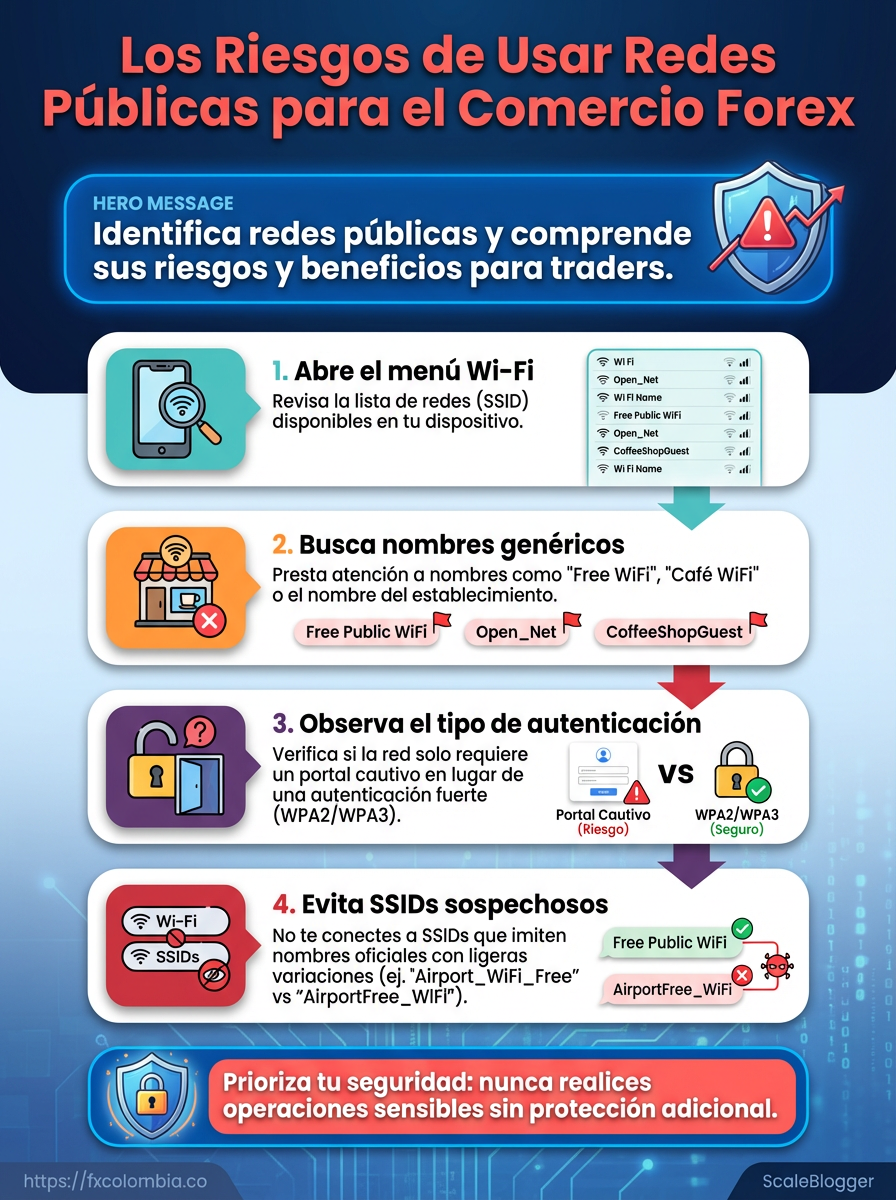

Cómo identificar una red en tu dispositivo

- Abre el menú de redes Wi‑Fi y revisa la lista de

SSID. - Busca nombres genéricos como “Free WiFi”, “Café WiFi” o el nombre del establecimiento.

- Observa si la red requiere solo un portal cautivo (página web) en lugar de autenticación fuerte.

- Evita

SSIDque imiten nombres oficiales usando pequeñas variaciones (por ejemplo, “Airport_WiFi_Free” vs “AirportFree_WiFi”).

Por qué resultan convenientes

- Acceso inmediato: Conectar y operar sin esperar configuraciones.

- Movilidad: Permiten reaccionar a noticias o eventos desde cualquier lugar.

- Coste cero o bajo: Alternativa cuando no hay datos móviles o conexión privada.

Por qué son riesgosas

Intercepción de datos: Ataques tipo man‑in‑the‑middle permiten capturar credenciales y órdenes. Redes falsas: Un atacante puede crear un SSID engañoso para que el trader se conecte. * Falta de cifrado: Muchas redes no aplican WPA2/WPA3 correctamente, exponiendo tráfico.

Práctica habitual: nunca ejecutar órdenes sensibles ni introducir claves mientras se está conectado a una red pública sin protección adicional. Para operar con mayor seguridad, considera usar conexiones privadas o VPN y verifica siempre el SSID con el personal del lugar. También es buena idea revisar condiciones de seguridad del broker antes de operar; por ejemplo, Abrir cuenta con FXTM y opera con seguridad.

Mantener la movilidad es útil, pero proteger la conexión es lo que evita pérdidas evitables y problemas con fondos.

Cómo funcionan los ataques comunes en redes públicas

En redes Wi‑Fi públicas los atacantes explotan la falta de cifrado y la confianza del usuario para robar credenciales, manipular órdenes y monitorizar sesiones. Muchas de estas intrusiones no requieren herramientas complejas: con técnicas básicas se puede interceptar tráfico, capturar contraseñas o engañar a un trader para que se conecte a un punto malicioso. Entender los mecanismos permite reconocer señales y tomar medidas prácticas que reduzcan riesgos en operaciones de forex.

Man-in-the-Middle (MITM): Interceptación y manipulación del tráfico entre el usuario y el servidor.

- El atacante se posiciona entre el trader y el servidor (por ejemplo, el broker).

- Intercepta paquetes y puede leer, modificar o inyectar datos.

- Si la conexión no usa

HTTPSo tiene certificados débiles, la manipulación es trivial.

Sniffing: Captura pasiva de paquetes en la red para extraer credenciales y datos.

- Qué hace: Escucha el tráfico broadcast o no cifrado.

- Herramientas típicas: analizadores de paquetes que muestran credenciales en texto claro.

- Consecuencia: contraseñas, tokens y órdenes pueden filtrarse sin alertas.

Punto de acceso falso (Evil Twin): Creación de una red con SSID idéntico para engañar usuarios.

- Cómo funciona: el atacante lanza un AP con mayor potencia o sin contraseña para atraer conexiones.

- Resultado: todo el tráfico del usuario pasa por el AP del atacante.

Además existen variaciones como el secuestro de sesión, donde se roba la cookie o el token de sesión para actuar como el usuario, y el DNS poisoning, que redirige dominios legítimos hacia servidores controlados por el atacante.

- Señales de alerta comunes:

- Conexión inesperada: el SSID aparece varias veces con diferentes intensidades.

- Certificados inválidos: el navegador muestra advertencias de

HTTPS. - Comportamiento extraño del sitio: páginas que piden reautenticación sin motivo.

Comparar los tipos de ataques en redes públicas, su nivel de sofisticación, señales detectables y potencial impacto en operaciones de forex

| Tipo de ataque | Descripción breve | Señales detectables | Impacto potencial en trading |

|---|---|---|---|

| MITM | Intercepta y puede modificar tráfico entre usuario y servidor | Advertencias de certificado; latencia inusual | Órdenes alteradas, pérdidas financieras |

| Sniffing | Captura pasiva de paquetes en redes no cifradas | Credenciales en texto; tráfico HTTP visible | Robo de credenciales, acceso no autorizado |

| Punto de acceso falso (Evil Twin) | AP que suplantan SSID legítimo para capturar conexiones | Múltiples redes con mismo nombre; autentificación extra | Exposición total de sesiones y datos |

| Secuestro de sesión | Robo de cookies o tokens de sesión | Sesiones cerradas inesperadamente; actividad extraña | Ejecución de operaciones en tu nombre |

| DNS poisoning | Redirección de dominios a servidores maliciosos | Navegación a páginas falsas; certificados mismatched | Ingreso a sitios falsos, phishing avanzado |

Este cuadro muestra cómo ataques aparentemente simples pueden traducirse en pérdidas reales para traders si no se detectan a tiempo.

Reconocer estas señales y entender los flujos de ataque permite priorizar mitigaciones prácticas y proteger tanto las credenciales como las operaciones en mercados forex. Mantener esa mentalidad defensiva marca la diferencia entre operar con seguridad o exponerse innecesariamente.

Por qué esto importa para los traders de forex

Acceder a una cuenta desde una red pública o con una conexión insegura no es solo una incomodidad técnica: puede costar capital real, revelar planes de trading y desencadenar problemas regulatorios. Cuando la ejecución de órdenes, las credenciales o el historial quedan expuestos, las pérdidas no son hipotéticas; ocurren en tiempo real y a menudo sin posibilidad de revertirlas. Para quien opera con apalancamiento, un movimiento manipulado por acceso no autorizado puede borrar semanas o meses de ganancias en minutos.

Qué puede pasar en la práctica:

- Pérdidas por ejecución manipulada: un tercero que intercepta la conexión puede provocar

slippage, abrir o cerrar posiciones, o ejecutar órdenes de mercado a precios desfavorables. - Exposición de estrategias: el historial de órdenes y los tamaños de posición muestran patrones; manos externas pueden replicar o explotar esas señales.

- Problemas con KYC y regulatorios: accesos fraudulentos pueden activar verificaciones, bloqueos de cuenta o incluso reportes a entidades regulatorias si hay actividad sospechosa.

Cómo se manifiestan esas consecuencias (ejemplos concretos)

Ejemplo: ejecución manipulada

Un trader usa una red Wi‑Fi pública para conectarse a MetaTrader 4. Durante una noticia económica, la latencia aumenta y un atacante inyecta paquetes que provocan ejecuciones a precios menos favorables. Resultado: un stop loss entra a un precio peor y la diferencia supera lo previsto, generando una pérdida mayor.

Ejemplo: exposición de estrategia

Un algoritmo que opera con micro‑tamaño muestra patrones horarios en el historial. Si esas órdenes son visibles por intermediarios, un participante con mayor capital puede operar en contra y empujar el mercado en momentos clave, erosionando la rentabilidad del algoritmo.

Acciones prácticas y pasos inmediatos

- Cambiar contraseñas y activar autenticación de dos factores en la plataforma.

- Evitar redes públicas; usar una VPN confiable y revisar la configuración de

MetaTrader 4o la plataforma usada. - Revisar actividad de cuenta y descargar historial para detectar ejecuciones sospechosas.

- Contactar al broker y preparar evidencia (capturas, timestamps) si hay movimientos no autorizados.

Riesgo operativo: conexiones inseguras aumentan la probabilidad de pérdidas inmediatas.

Riesgo reputacional y regulatorio: accesos fraudulentos complican verificaciones KYC y pueden llevar a bloqueos temporales.

Para traders en Colombia es especialmente útil verificar condiciones de seguridad y límites del broker antes de operar; por ejemplo, Abrir cuenta con FXTM y opera con seguridad ofrece guías sobre prácticas seguras. Cerrar la sesión al terminar, usar dispositivos actualizados y priorizar conexiones privadas reduce drásticamente estos riesgos y protege tanto el capital como la trayectoria profesional.

Buenas prácticas y herramientas para operar seguro desde redes públicas

Operar desde una red pública exige decisiones concretas y configuraciones simples que reducen el riesgo de perder datos o credenciales. Priorizar una VPN de confianza, activar MFA en todas las cuentas, usar un gestor de contraseñas y verificar HTTPS son medidas que combinadas reducen dramáticamente la superficie de ataque. Además, cuando sea posible, evita redes Wi‑Fi abiertas y prefiere la conexión de datos móviles para operaciones sensibles.

Medidas imprescindibles y cómo configurarlas

- Instalar y activar una VPN de reputación en el dispositivo usado para trading.

- Configurar MFA (autenticación de dos factores TOTP o hardware) en el login del broker y del correo.

- Habilitar un gestor de contraseñas y generar contraseñas únicas para cada cuenta.

- Revisar que la web del broker muestre

https://y el certificado válido antes de loguear. - Preferir datos móviles sobre Wi‑Fi público; si se usa Wi‑Fi, hacerlo siempre con VPN.

- Elige una VPN de pago con políticas claras de no registro y servidores en tu región; instala la app oficial y activa el interruptor “kill switch”.

- En la plataforma del broker, busca la sección de seguridad/seguridad de cuenta y activa MFA con una app como Google Authenticator o Authy; guarda los códigos de recuperación en el gestor de contraseñas.

- Importa o crea un

vaulten el gestor de contraseñas, añade cuentas del broker y habilita el autocompletado solo en navegadores que controles. - Comprueba el certificado TLS haciendo clic en el candado del navegador; evita avanzar si hay advertencias.

- Mantén sistema operativo y antivirus actualizados; realiza escaneos rápidos antes de operar si usas una red pública.

Cómo configurar paso a paso

Recomendaciones prácticas rápidas

- No reutilices contraseñas: una sola filtración puede comprometer todo.

- Desactiva el compartir de archivos en Windows/Mac cuando estés en redes públicas.

- Evita operaciones grandes desde redes públicas; difiere órdenes críticas a una conexión segura.

Comparar herramientas de seguridad

(VPN, gestores de contraseñas, autenticadores) y qué características ofrecer para traders

| Herramienta | Qué protege | Características clave | Nivel de recomendación |

|---|---|---|---|

| VPN de pago | Tráfico de red, IP | No‑logs, kill switch, cifrado AES‑256, servidores locales | Alta |

| VPN gratuita | Tráfico de red limitado | Conexiones limitadas, posibles registros, anuncios | Baja |

| Gestor de contraseñas | Credenciales | Autocompletado seguro, vault cifrado, sincronización multi‑dispositivo | Alta |

| Autenticador (TOTP) | Acceso de cuentas | Códigos temporales, sin conexión, compatible con múltiples servicios | Alta |

| Antivirus/antimalware | Malware y keyloggers | Escaneo en tiempo real, detección de comportamiento, actualizaciones automáticas | Media-Alta |

Key insight: Una VPN de pago combinada con un gestor de contraseñas y autenticador TOTP entrega la protección práctica más efectiva para traders que operan desde redes públicas. Las VPN gratuitas y una falta de MFA son puntos débiles frecuentes; priorizar herramientas con no‑logs, kill switch y vaults cifrados reduce riesgos operativos.

Si se integran estas prácticas en la rutina de trading, las probabilidades de sufrir un incidente técnico en una red pública bajan considerablemente. Mantener la disciplina en seguridad aporta confianza para operar fuera del entorno doméstico.

Mitos comunes sobre seguridad en redes públicas

Usar una red pública no es automáticamente sinónimo de desastre, pero sí existen ideas equivocadas que generan falsa tranquilidad o pánico innecesario. Aquí se desmontan los mitos más extendidos para que las decisiones sean prácticas y efectivas.

Contraseña de la red equivale a cifrado de extremo a extremo

La contraseña de una Wi‑Fi pública solo controla quién puede conectarse a ese punto de acceso. Contraseña de red: Un método de acceso, no un certificado de privacidad completa. Lo que realmente protege la comunicación es el cifrado entre tu app y el servidor remoto. Por ejemplo, una conexión a una web con HTTPS cifra el tráfico entre el navegador y el sitio, incluso si la red Wi‑Fi usa contraseña. Sin embargo, esa protección depende de certificados válidos y de que la app no acepte conexiones inseguras.

HTTPS siempre es infalible

HTTPS mejora muchísimo la seguridad, pero puede fallar en escenarios activos de manipulación. HTTPS con certificados maliciosos: Si un atacante logra que el usuario acepte un certificado fraudulento, puede interceptar o modificar tráfico. Es raro, pero posible en redes mal configuradas o cuando el usuario ignora advertencias del navegador. Las aplicaciones financieras sólidas usan validación estricta de certificados y pinning para reducir ese riesgo.

Las VPNs gratuitas son igual de seguras que las de pago

Muchas VPNs gratuitas tienen limitaciones y riesgos operativos. VPNs gratuitas: Suelen ofrecer ancho de banda limitado, políticas de registro opacas o inyecciones publicitarias. Algunas incluso revenden datos; otras carecen de cifrado fuerte. Para operar en forex o manejar credenciales sensibles, conviene preferir proveedores transparentes y con política de no registros.

Prácticas sencillas que funcionan

- Habilitar

HTTPSobligatorio en todas las aplicaciones y comprobar que el navegador muestra el candado. - Usar VPN de confianza cuando se opera en redes públicas, preferiblemente de pago con políticas claras.

- Evitar operaciones críticas en redes desconocidas y verificar la URL del broker antes de ingresar credenciales.

Consejo práctico: revisar configuraciones de seguridad en la plataforma de trading y activar autenticación de dos factores.

Creer en atajos hace más daño que beneficio; entender exactamente qué protege cada tecnología permite tomar decisiones reales y operar con mayor confianza en entornos públicos.

Ejemplos y casos reales aplicados al trading forex

En operaciones de forex, los ataques a la seguridad no son abstractos: ocurren en la vida real y se despliegan en pocos minutos. A continuación aparecen tres casos cortos pero prácticos que muestran cómo se manifiestan los riesgos en forex cuando un trader usa redes públicas, cómo las notificaciones de inicio de sesión pueden salvar cuentas y cómo una combinación de VPN y políticas de retiro elimina vectores de fraude.

Caso 1 — Pérdida por punto de acceso falso Un trader se conectó a una red Wi‑Fi abierta en una cafetería para revisar posiciones. Un atacante levantó un point of access con nombre similar y ejecutó un ataque MITM para capturar credenciales. Resultado: inicio de sesión y ejecución de órdenes no autorizadas. Lección práctica: nunca operar con redes públicas sin VPN y autenticación de dos factores.

Caso 2 — Detección temprana gracias a notificaciones de login Una cuenta recibió una notificación de inicio de sesión desde una ubicación atípica. El trader verificó inmediatamente y bloqueó el acceso desde la app del broker; soporte del broker restableció contraseñas y revertió órdenes sospechosas. Lección práctica: activar alertas y revisar correos/SMS en tiempo real reduce el tiempo de permanencia del atacante.

Caso 3 — VPN y políticas de retiro que evitaron un fraude Un cliente usó VPN para acceder y además tenía configurada una política de retiro que exigía verificación adicional (llamada y código). Un actor intentó mover fondos, pero la verificación bloqueó la operación y el broker confirmó intento fraudulento. Fondos protegidos. Lección práctica: combinar medidas técnicas (VPN) con controles procesales (revisión de retiros) protege contra transferencias no autorizadas.

Mostrar cronología de eventos en un ataque típico desde conexión hasta robo o mitigación

| Etapa | Acción del atacante | Señal detectable | Acción recomendada |

|---|---|---|---|

| Conexión a Wi‑Fi público | Creación de punto de acceso falso | Múltiples redes con nombre similar | Evitar redes públicas; usar VPN |

| Establecimiento del MITM | Intercepción del tráfico TLS débil | Certificados no válidos, advertencias del navegador | Verificar https, usar certificados y VPN |

| Intercepción de credenciales | Captura de usuario/contraseña | Inicio de sesión desde IP desconocida | Activar 2FA y alertas de login |

| Ejecución de orden fraudulenta | Envío de órdenes desde la cuenta | Órdenes atípicas, slippage inusual | Bloqueo de sesión; contacto con broker |

| Detección y reacción | Soporte y reversión / pérdida | Notificación de seguridad, cambio de contraseña | Políticas de retiro y verificación manual |

Market leaders y equipos SOC recomiendan diseñar controles en capas: técnicos (VPN, 2FA), procesos (verificación de retiros) y órdenes de monitoreo (notificaciones). Revisar las condiciones de su broker ayuda a confirmar qué controles ofrece; por ejemplo, Revisar condiciones de cuentas en XM para gestionar límites y retiros. Estos ejemplos muestran que prevenir un fraude es más económico y menos doloroso que recuperarse de uno.

📥 Download: Checklist de Seguridad para Operar en Redes Públicas (PDF)

Checklist rápido y plan de respuesta ante sospecha de compromiso

Cuando sospechas que tu cuenta o terminal está comprometida, actúa con rapidez y orden: detener la actividad, preservar evidencia y comunicar a las partes claves reduce pérdidas y facilita la recuperación. A continuación hay pasos preventivos para minimizar riesgos y un plan de respuesta claro para cuando ocurra un incidente.

Checklist preventivo (6 pasos)

- Contraseñas fuertes y únicas: usa

password managery evita reutilizar credenciales entre broker, correo y plataformas de trading. - Autenticación de dos factores: activa 2FA en el broker y en el correo; prefiere apps como Authenticator sobre SMS.

- Redes seguras: nunca operar en redes públicas; usa VPN confiable y Wi‑Fi con WPA2/3.

- Backups y registros: exporta periódicamente históricos y guarda

logsde MT4/MT5 en almacenamiento cifrado. - Actualizaciones y antivirus: mantén sistema operativo, terminal y antivirus al día; evita ejecutar plugins desconocidos.

- Segregar cuentas y límites: opera con cuentas separadas para capital y pruebas; establece límites de retiro y órdenes.

Pasos de respuesta inmediata (5 pasos)

- Cerrar sesión y cambiar acceso: desconecta la terminal, cambia contraseña del broker y del correo asociado inmediatamente.

- Revocar sesiones y API keys: elimina accesos activos en la plataforma y revoca cualquier

API keyo enlace externo. - Aislar dispositivo: si el sospechoso está en tu PC, cámbiate a otro dispositivo limpio; preserva el afectado para análisis forense.

- Notificar al broker: contacta soporte con prioridad alta y proporciona identificadores de cuenta, hora del incidente y evidencia inicial.

- Documentar y hacer copias: guarda capturas,

logs, correos y movimientos de balance; registra la cronología exacta de eventos.

Plantilla breve para notificar al broker

Asunto: Sospecha de compromiso de cuenta — Acción urgente requerida

Mensaje: Descripción breve del incidente, ID de cuenta, hora UTC, acciones tomadas (contraseña cambiada, sesiones revocadas), solicitud de congelamiento temporal de operaciones y transferencia de fondos para protección. Adjuntar capturas y logs.

Recuperar control y documentar

Recuperación: cambiar todas las credenciales, restaurar desde backup seguro, revisar órdenes abiertas y reconciliar balances. Documentación: crear una carpeta con evidencias, exportar logs de MT4/MT5, anotar correspondencia con el broker y fechas/horas en UTC.

Tomar estas medidas reduce impacto y acelera la resolución con el broker. Un proceso ordenado y evidencia bien archivada facilita tanto la recuperación como cualquier reclamación futura.

Conclusion

Queda claro que conectarse a una red pública para operar puede parecer inofensivo hasta que un ataque interrumpe una orden o expone credenciales: los ejemplos del trader cuya sesión fue secuestrada por un ataque Man‑in‑the‑Middle en una cafetería y de la plataforma desconectada tras un punto de acceso malicioso ilustran el riesgo real. Por eso es imprescindible usar una VPN de confianza, verificar certificados TLS antes de iniciar sesión y activar la autenticación de dos factores en la plataforma de trading; esas tres medidas reducen significativamente los riesgos en forex asociados a conexiones inseguras. Además, aplicar el checklist de respuesta rápida —desconectar, cambiar contraseñas desde una red segura y revisar actividad de la cuenta— convierte la teoría en acción cuando surge un problema.

Si te preguntas si es mejor no operar fuera de casa o qué hacer si detectas actividad extraña, la respuesta práctica es equilibrada: evitar redes públicas cuando vas a ejecutar operaciones críticas y, si debes conectarte, priorizar las medidas anteriores. Para recursos prácticos y plantillas de seguridad adaptadas a traders en Colombia, visita la Guía de seguridad para traders. Pasos concretos ahora: actualiza tus herramientas, prepara tu plan de respuesta y prueba tu acceso seguro antes de poner dinero en riesgo.