Un correo de “verificación” mal hecho.

Una contraseña reutilizada.

Y, de pronto, la cuenta de trading queda expuesta justo cuando más confianza necesitabas.

En seguridad de datos personales, el problema no es solo perder acceso.

También está la protección de información sensible: documentos de identidad, datos de contacto, historial de operaciones y registros técnicos que dicen mucho más de ti de lo que parece.

En privacidad en forex, cada uno de esos datos puede convertirse en una puerta abierta si el broker no aplica controles serios.

El marco del RGPD dejó claro que esos datos no se tratan “porque sí”.

Hace falta base legal, transparencia, límites de conservación y respuesta rápida cuando algo falla; si una brecha pone en riesgo a las personas, la notificación a la autoridad suele exigirse en 72 horas.

Y el coste del descuido no es pequeño: las sanciones pueden llegar hasta 20 millones de euros o el 4 % del volumen anual mundial, según el tipo de infracción.

Por eso, en forex, la privacidad no es un detalle administrativo.

Es parte del riesgo operativo, igual que la volatilidad o el apalancamiento.

Cuando un atacante consigue credenciales o un proveedor maneja mal los datos, el daño ya no es teórico.

Diagnóstico rápido: ¿están tus datos en riesgo?

Piensa en tu cuenta de trading como en una caja fuerte con varias llaves.

Si una de esas llaves está en un correo viejo, una contraseña repetida o un dispositivo sin protección, el riesgo ya está dentro.

En forex, la exposición rara vez empieza con un gran ataque.

Suele empezar con algo más pequeño: un acceso débil, un formulario de verificación mal protegido o un proveedor tercero con demasiados permisos.

La tarjeta de arriba funciona como un chequeo rápido.

Sirve para detectar si la seguridad de datos personales, la protección de información y la privacidad en forex están bien amarradas o apenas sujetas con cinta.

- ¿Usas la misma contraseña en varios servicios? Si una se filtra, la toma de cuenta suele llegar en cascada.

- ¿Tienes activada la verificación en dos pasos? Sin ese freno, un phishing simple puede abrir la puerta a toda tu operativa.

- ¿Has enviado documentos KYC por canales dudosos? Cédula, prueba de dirección y comprobantes financieros merecen cifrado y acceso limitado.

- ¿Tu broker guarda historial de operaciones y datos técnicos? Ese rastro también puede ser dato personal, sobre todo si permite identificarte.

- ¿Recibes alertas por inicios de sesión extraños o cambios de cuenta? Si no hay monitoreo, la anomalía se nota tarde.

- ¿Sabes quién procesa tus datos además del broker? Pasarelas de pago, cloud y verificadores externos también entran en el mapa del riesgo.

En la práctica, la prioridad casi siempre es clara.

Primero se protege el acceso a la cuenta, porque un robo de credenciales puede mover dinero y datos a la vez.

Después viene el material KYC, que suele ser lo más delicado.

Bajo el RGPD, una brecha con riesgo para las personas puede exigir notificación en hasta 72 horas, y las sanciones pueden llegar hasta 20 millones de euros o 4% del volumen anual mundial, según el tipo de infracción.

Por último, mira los pagos y a los terceros.

Si hay tarjetas en juego, PCI DSS entra en escena; si el broker opera en Europa, casos como eToro u OANDA siguen sujetos al marco de protección de datos aplicable.

Cuando ese orden está claro, el ruido baja mucho.

Y la auditoría deja de parecer un monstruo para convertirse en una lista bastante manejable.

Qué datos personales utiliza el ecosistema Forex

Un broker no guarda solo tu nombre y ya.

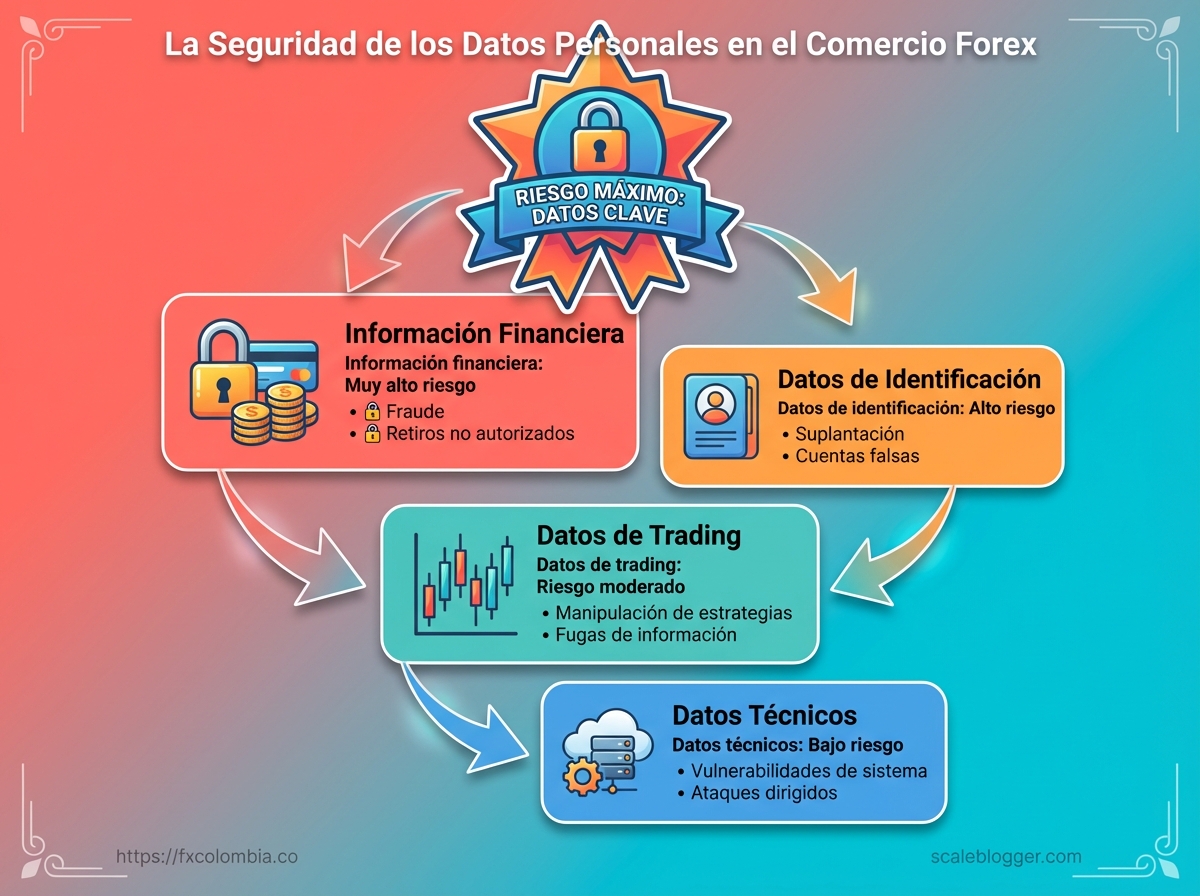

En forex, la plataforma suele mezclar datos de identificación, información financiera, historial de operaciones y señales técnicas del dispositivo que usas.

No todos esos datos valen lo mismo para un atacante.

Una copia de pasaporte sirve para suplantarte; unas credenciales sirven para entrar; y un historial de trading permite perfilarte para un fraude más fino.

Categorías de datos que suelen circular en forex

| Tipo de dato | Ejemplos comunes | Nivel de sensibilidad | Riesgo si se filtra |

|---|---|---|---|

| Datos de identificación | Nombre completo, documento, dirección, correo, teléfono | Alto | Suplantación, fraude KYC, phishing personalizado |

| Información financiera | Cuenta bancaria, tarjeta, país emisor, movimientos de depósito y retiro | Muy alto | Fraude económico, robo de fondos, abuso de medios de pago |

| Datos de trading | Órdenes, historial, posiciones abiertas, preferencias de activos | Medio-alto | Perfilado comercial, ingeniería social, ventaja para atacantes |

| Metadatos técnicos | IP, registros de acceso, huella del dispositivo, hora de conexión | Medio | Detección de hábitos, secuestro de sesión, ataques dirigidos |

| Credenciales de acceso | Usuario, contraseña, códigos de recuperación, datos de verificación | Crítico | Toma de cuenta, bloqueo del acceso, operaciones no autorizadas |

Con un documento y un correo creíble, el atacante puede intentar recuperar cuentas, abrir solicitudes falsas o engañar al soporte.

Los datos de trading también cuentan como información personal cuando permiten vincular la actividad con una persona.

En el marco del RGPD, eso encaja dentro de la protección de información y obliga a minimizar lo que se guarda, controlar quién lo ve y limitar el tiempo de conservación.

Por qué algunos datos interesan más a los atacantes

La contraseña sigue siendo el premio rápido.

Pero el paquete completo —identidad, acceso y actividad— vale mucho más en mercados de fraude, porque permite mover dinero, vender perfiles o diseñar ataques con contexto real.

Ese contexto importa muchísimo.

Un registro de IP, por ejemplo, ayuda a detectar patrones de uso; en manos equivocadas, también ayuda a preparar un secuestro de sesión o un intento de acceso desde un dispositivo falso.

En pagos, el riesgo sube otro escalón.

Cuando hay tarjetas de por medio, entra en juego PCI DSS 4.x, con sus 12 requisitos organizados en 6 categorías, porque la exposición de datos de pago no perdona descuidos.

Los brokers que operan en Europa, como eToro, están sujetos al RGPD, y en entornos británicos aplica el marco del Reino Unido junto con la supervisión financiera correspondiente.

Si hay una brecha relevante, la notificación a la autoridad suele tener que hacerse en 72 horas, y las sanciones pueden llegar hasta 20 millones de euros o el 4% del volumen anual mundial, según el caso.

Por eso la privacidad en forex no va solo de “ocultar datos”.

Va de entender cuáles son realmente peligrosos si caen en malas manos, y de reducir su valor antes de que alguien los use contra ti.

Amenazas y vectores de ataque más relevantes para traders

Una cuenta de trading rara vez cae por un ataque de película.

Normalmente se rompe por una cadena pequeña: un correo falso, una SIM duplicada o un plugin instalado sin revisar.

El phishing sigue siendo el clásico.

El atacante imita al broker, a una plataforma como eToro u OANDA, o incluso a soporte técnico, y empuja al usuario a entregar credenciales, códigos o documentos.

En paralelo, el SIM swap convierte el móvil en el eslabón débil: si el número queda bajo control ajeno, los códigos de verificación por SMS dejan de proteger.

Cuando el golpe no va contra la persona, va contra la infraestructura.

Una brecha en un broker puede exponer datos de acceso, registros técnicos o información de KYC, y ahí entra en juego la protección de información con mayúsculas: cifrado, control de accesos, registros y respuesta rápida.

En Europa, el RGPD exige notificar ciertas brechas sin demora y, cuando sea viable, dentro de 72 horas; además, las sanciones pueden llegar hasta 20 millones de euros o el 4% del volumen de negocio anual mundial, según el caso.

Donde más se cuela el riesgo

En MetaTrader 4 y MetaTrader 5, el peligro no suele estar solo en la plataforma base.

Muchas veces aparece en credenciales débiles, en complementos de terceros o en automatizaciones que piden más permisos de los necesarios.

El vídeo de abajo muestra una configuración básica y segura en MetaTrader 4.

Verlo con calma ayuda a detectar hábitos que pasan desapercibidos, como contraseñas flojas, navegación insegura o plugins que sobran más de lo que aportan.

- Phishing dirigido: correos, chats o páginas clonadas que imitan al broker y roban acceso.

- SIM swap: secuestro del número móvil para interceptar códigos y restablecimientos.

- Brechas en brokers: exposición de datos personales, actividad de cuenta y materiales de verificación.

- Plugins o EA no confiables: extensiones con permisos excesivos o procedencia opaca.

- Reseñas y grupos de señales falsos: promesas de rentabilidad, captación de credenciales y enlaces manipulados.

- Pasarelas de pago débiles: si hay tarjetas, el alcance puede entrar en PCI DSS, que en la versión 4.x organiza 12 requisitos de seguridad.

Los grupos de señales no verificados merecen desconfianza extra.

Suelen mezclar captación agresiva, capturas editadas y enlaces que llevan a formularios o descargas dudosas.

Un trader cuidadoso mira primero la procedencia, luego la tecnología y solo después la promesa.

Esa secuencia protege mejor la privacidad en forex que cualquier atajo brillante.

Controles técnicos prácticos que todo trader debe aplicar

¿Y si el problema no fuera el broker, sino el portátil con el que operas cada mañana? En forex, la seguridad de los datos personales suele empezar por el dispositivo, no por la pantalla de la plataforma.

La primera barrera sigue siendo la autenticación.

Una contraseña larga, única y guardada en un gestor de contraseñas vale mucho más que una clave “fuerte” repetida en tres servicios distintos.

En paralelo, MetaTrader 4 y 5 piden algo más que saber entrar y salir de una orden.

También conviene revisar permisos, complementos, actualizaciones y el estado de la sesión antes de tocar el botón de operar.

Controles técnicos que sí merece la pena aplicar

| Control | Descripción | Prioridad (Alta/Media/Baja) | Tiempo estimado de implementación |

|---|---|---|---|

| Autenticación multifactor | Activar verificación adicional en correo, broker y servicios vinculados para frenar accesos con credenciales robadas. | Alta | 10–20 minutos |

| Gestor de contraseñas | Generar y guardar claves únicas y largas, sin reutilización entre broker, correo y terminales. | Alta | 20–30 minutos |

| Revisión de permisos de apps y plugins | Auditar asesores expertos, scripts, complementos y permisos de importación de DLL antes de instalar nada. | Alta | 15–30 minutos |

| Cifrado de dispositivos | Usar cifrado completo del disco en portátil y móvil para reducir el impacto si el equipo se pierde o lo roban. | Alta | 30–90 minutos |

| Actualización de software y parches | Mantener al día sistema operativo, MetaTrader, navegador y antivirus para cerrar fallos conocidos. | Alta | 20–45 minutos |

También se entiende mejor cuando uno ve que una brecha grave puede acabar en sanciones de hasta 20 millones de euros o el 4% del volumen de negocio mundial, según el caso.

En la parte práctica, MetaTrader 4 y 5 tienen un punto delicado: los complementos.

Un asesor experto útil puede convertirse en un problema si pide permisos innecesarios, así que conviene instalar solo lo imprescindible y revisar cada cambio con calma; una guía como fxcolombia.co ayuda a no perderse en la configuración.

Comprobaciones antes de abrir una operación

- Verifica la sesión: confirma que estás en la cuenta correcta y en el servidor esperado.

- Revisa la red: si usas Wi‑Fi público, evita operar sin una VPN fiable y, mejor aún, usa datos móviles.

- Comprueba el entorno: mira si hay alertas, actualizaciones pendientes o complementos recién instalados.

- Confirma el contexto: símbolo, volumen, apalancamiento y orden pendiente deben coincidir con tu plan.

La VPN ayuda a cifrar el tráfico, pero no arregla un equipo infectado ni una contraseña débil.

En una cafetería, una red abierta sigue siendo mala idea; si no hay alternativa, mejor hotspot móvil y sesión corta que confiar en el Wi‑Fi del local.

Si estas revisiones se vuelven rutina, la privacidad en forex deja de depender del susto de turno y pasa a sostenerse con hábitos técnicos simples.

Y ahí es donde la protección de información deja de sonar teórica y empieza a dar resultados de verdad.

Cómo evaluar y elegir un broker enfocado en la protección de datos

¿Y si el broker más barato terminara saliendo carísimo por culpa de sus vacíos en privacidad? En forex, la seguridad de los datos personales no se nota cuando todo va bien.

Se nota cuando llega una disputa, un cambio de titularidad, una revisión de cuenta o una brecha mal gestionada.

La privacidad en forex se mide menos por discursos y más por señales concretas.

Un broker serio deja claro quién lo supervisa, cómo guarda la información, cuánto tiempo la conserva y qué hace si algo sale mal.

Plataformas como eToro u OANDA, cuando operan en Europa, no pueden tratar esos datos como un detalle decorativo.

Si manejan identificación, historial de operaciones o documentos para verificación, entran de lleno en obligaciones de protección de información y cumplimiento.

> Bajo el RGPD, una brecha con riesgo para las personas debe notificarse sin demora y, en general, dentro de 72 horas. Además, ciertas infracciones pueden llegar hasta 20 millones de euros o 4% del volumen anual global, lo que sea mayor.

Matriz práctica para comparar brokers

| Criterio | Qué buscar en la política del broker | Señal positiva | Señal de alerta |

|---|---|---|---|

| Licencias y supervisión | Debe indicar la entidad legal, el regulador y la jurisdicción donde presta el servicio | Menciona supervisión real, como FCA o BaFin, y explica qué sociedad contractual te atiende | Habla de “presencia internacional” pero no muestra licencia, entidad legal ni país claro |

| Política de privacidad y retención de datos | Debe explicar bases legales, finalidades, plazos de conservación y derechos del usuario | Describe qué datos recoge, para qué los usa y cuándo los elimina o anonimiza | Política genérica, copiada o sin plazos de retención ni explicación de transferencias |

| Cifrado en tránsito y en reposo | Debe mencionar TLS, cifrado de bases de datos y control de accesos |

Explica cómo protege formularios, documentos e información almacenada | Solo usa frases vagas como “servidores seguros” sin detalles técnicos ni controles |

| Historial de brechas públicas | Debe reconocer incidentes, publicar medidas correctivas y comunicar a clientes cuando corresponda | Hay transparencia, fechas y acciones correctivas visibles | Silencio total, respuestas evasivas o quejas repetidas sin explicación |

| Soporte y verificación de identidad | Debe mostrar canales formales, pasos claros y protección de documentos KYC | La verificación ocurre por canales oficiales y con mínima exposición de datos | Piden documentos por mensajería informal o cambian datos sensibles sin validación |

Un broker confiable no se esconde detrás de frases bonitas; enseña su estructura legal, su política de conservación y sus controles.

Si además procesa tarjetas, PCI DSS también merece atención, porque ahí entra la seguridad de los pagos.

Antes de abrir cuenta, la conversación debería sonar más a auditoría que a venta.

- ¿Qué entidad legal me presta el servicio?

- ¿Por qué necesitan cada dato y durante cuánto tiempo lo guardan?

- ¿Cómo protegen mis documentos de identidad y comprobantes?

- ¿Qué pasa si cierro la cuenta o pido corregir o borrar datos?

Las comunidades suelen delatar más que las páginas oficiales.

Cuando varios usuarios repiten la misma queja, casi siempre hay un patrón detrás.

- Respuestas vagas por chat.

- Política de privacidad demasiado genérica.

- Cambios de correo, teléfono o dirección sin control claro.

- Quejas sobre documentos enviados por canales informales.

- Promesas de seguridad absoluta sin detalles.

Elegir bien protege tu capital y tu información al mismo tiempo.

Y para aterrizar estas preguntas al mercado colombiano, guías locales como https://fxcolombia.co pueden servir de apoyo práctico.

Respuesta a incidentes y obligaciones legales para traders en Colombia

¿Y si la filtración no fuera el mayor problema, sino las primeras dos horas? En seguridad de datos personales, el daño casi siempre crece cuando el usuario duda, espera o intenta “mirar qué pasó” antes de cortar accesos.

En una cuenta de trading, eso puede abrir la puerta a retiros, cambios de perfil y más exposición de información de verificación.

Si la plataforma guarda tu cédula, soportes de identidad, historial de operaciones o medios de pago, ya estás en terreno de protección de información y no solo de “un fallo técnico”.

En Colombia, la respuesta correcta mezcla contención y Habeas Data.

Si el bróker o proveedor trata tus datos, tienes base para pedir acceso, corrección, supresión o revocatoria de autorización cuando aplique.

Pasos inmediatos ante una posible exposición de datos

| Paso | Acción concreta | Plazo recomendado | Contacto/registro |

|---|---|---|---|

| Revocar accesos y cambiar contraseñas | Cierra sesiones activas, cambia la clave del correo y del bróker, y activa verificación en dos pasos | Inmediato, en los primeros 15 minutos | Panel de seguridad de la cuenta, gestor de contraseñas, correo de recuperación |

| Contactar al bróker y soporte técnico | Abre un caso, pide bloqueo preventivo y solicita conservación de registros internos | Dentro de la primera hora | Número de ticket, correo de soporte, capturas de pantalla |

| Informar a entidad financiera y bloquear tarjetas | Llama al banco si hubo exposición de tarjetas o cuenta vinculada, y revisa movimientos recientes | De inmediato si hay datos de pago comprometidos | Línea antifraude del banco, app bancaria, extractos |

| Registrar incidentes y recopilar evidencia | Guarda correos, SMS, fechas, nombres de agentes, capturas y cualquier IP o aviso visible | Durante todo el incidente | Carpeta segura con cronología y respaldos |

| Considerar reporte a autoridades y asesor legal | Presenta queja si no hay respuesta, si el uso de datos sigue sin base o si hubo perjuicio económico | Cuando el bróker no responde o el impacto es alto | Superintendencia de Industria y Comercio, abogado de Habeas Data, radicados previos |

Primero se corta el acceso; luego se deja rastro escrito; después se reclama con soporte.

Ese paquete protege mejor la privacidad en forex y también deja el caso listo si necesitas escalar.

Una cronología clara vale más que diez mensajes sueltos.

En el plano legal, el titular puede exigir qué datos se trataron, con qué finalidad y a quién se compartieron.

También puede pedir corrección o supresión cuando el tratamiento ya no tenga una base clara.

Escalar a la Superintendencia de Industria y Comercio tiene sentido cuando el bróker ignora la solicitud, responde a medias o sigue usando datos sin justificación suficiente.

Si además hubo cargos no reconocidos, el banco debe entrar por su propio canal de fraude, porque ahí ya no hablamos solo de datos: también hay plata en juego.

Actuar rápido no solo reduce el daño.

También convierte un susto técnico en un caso defendible ante la empresa, el banco y la autoridad.

Tu cuenta de trading se protege antes de operar

La idea que más pesa aquí es simple: en forex, la rentabilidad también depende de la seguridad de datos personales.

No sirve de mucho analizar velas y noticias si una contraseña reutilizada o un correo falso abre la puerta a tu cuenta.

La protección de información empieza con hábitos pequeños, pero constantes, y termina marcando la diferencia entre controlar el riesgo o reaccionar cuando ya es tarde.

Ese correo de “verificación” mal hecho del inicio encaja perfecto como ejemplo.

Ahí no falló solo la tecnología; falló la atención al detalle, la privacidad en forex y la costumbre de confiar sin revisar.

Un trader que valida el remitente, usa doble factor y elige un broker con políticas claras de datos entra al mercado con una ventaja que no aparece en el gráfico.

Hoy mismo, cambia una contraseña reutilizada, activa la autenticación en dos pasos y revisa qué datos personales compartiste con tu broker.

Si además quieres comparar prácticas de seguridad, herramientas como https://fxcolombia.co pueden servir como referencia útil para seguir afinando tus decisiones.